La copa mundial de futbol uno de los espetaculos mas maravillosos que la humanidad goza desde 1930 esta cerca. En toda su historia las sorpresas siempre fueron constantes, sonrisas, lágrimas, gritos, colores, la gente, etc.

Este año la copa del mundo se celebra por primera vez en África. Y hay que ver como la alegría que demuestran los sudafricanos en medio de tantos problemas.

La canción que a mi parecer debería ser la oficial es un remix, Wavin Flag (Ondeando la bandera) del cantante de somalia K’naan naturalizado canadiense, curiosamente este tema también es un jingle de Coca Cola patrocinador de la Copa, disfruten este hermoso video.

Información sobre informática, Sistemas Operativos, Tecnología y lo que se me ocurra.

14 de mayo de 2010

3 de marzo de 2010

convierte tu cuerpo en una pantalla tactil con skinput

LCD, OLED, AMOLED quedan atras con esta nueva tendencia en pantallas táctil en la piel. Investigadores de la Universidad de Carnegie Mellon y el laboratorio de Redmond de Microsoft han desarrollado un prototipo de un sistema llamado Skinput que efectivamente convierte su cuerpo en la superficie de la pantalla y los dispositivos de entrada.

Skinput hace uso de un microchip del tamaño de un pico proyector incrustado en un brazalete para transmitir una imagen en el antebrazo de un usuario o de la mano. Cuando el usuario pulsa un elemento de menú o un icono de otro control en la piel, un detector acústico también en el brazalete se analiza el ultra-sonido de alta frecuencia para determinar qué región de la pantalla ha sido activada.

Se puede consultar más detalles sobre la tecnología que hay detrás de Skinput en el siguiente documento PDF. Este sistema aún esta en la etapa de prototipo, pero ofrece una visión emocionante de lo que el futuro podría tener en términos de las interaciones hombre-máquina.

En el siguiente video se muestra un ejemplo de lo que sería convertir la piel en una pantalla táctil.

Skinput hace uso de un microchip del tamaño de un pico proyector incrustado en un brazalete para transmitir una imagen en el antebrazo de un usuario o de la mano. Cuando el usuario pulsa un elemento de menú o un icono de otro control en la piel, un detector acústico también en el brazalete se analiza el ultra-sonido de alta frecuencia para determinar qué región de la pantalla ha sido activada.

Se puede consultar más detalles sobre la tecnología que hay detrás de Skinput en el siguiente documento PDF. Este sistema aún esta en la etapa de prototipo, pero ofrece una visión emocionante de lo que el futuro podría tener en términos de las interaciones hombre-máquina.

En el siguiente video se muestra un ejemplo de lo que sería convertir la piel en una pantalla táctil.

5 de enero de 2010

El celular de google

Una noticia que causa mucha expectativa, no solo por el celular si no por el sistema operativo que llevará dentro.

El gigante de internet estaría por ingresar al mundo real fabricando celulares. Al menos, ese es el último rumor que estalló en foros y blogs de todo el mundo, donde apareció gente que hasta dice haberlo probado y ofrece su opinión.

Lo que cierto es que para mañana, Google tiene planificada una conferencia de prensa para anunciar algo “importante”, en sus oficinas centrales ubicadas en California. Será un evento tan exclusivo que sólo está permitido que ingrese un único representante por cada medio habilitado a cubrir la conferencia.

El resto son todas especulaciones. Aunque muy concretas. Por ejemplo, se dice que el aparato habría sido construido por HTC, tendría una pantalla de 9,3 cm., una cámara de 5 MP y Android 2.1 (la última versión del sistema operativo para smartphones desarrollado por Google). Le faltaría algo ya prácticamente standard en este tipo de equipos: pantalla táctil.

Hasta se habla de precios. El celular, llamado Nexus One, costaría u$s 500 si se lo compra liberado. En cambio, con un contrato de dos años con la norteamericana T-Mobile, bajaría a u$s 180.

Entre las muchas cosas que no se saben, figura la duda de si estará disponible fuera de EE.UU.

Habrá que esperar hasta mañana para conocer cuántos de todos los rumores son ciertos.

El gigante de internet estaría por ingresar al mundo real fabricando celulares. Al menos, ese es el último rumor que estalló en foros y blogs de todo el mundo, donde apareció gente que hasta dice haberlo probado y ofrece su opinión.

Lo que cierto es que para mañana, Google tiene planificada una conferencia de prensa para anunciar algo “importante”, en sus oficinas centrales ubicadas en California. Será un evento tan exclusivo que sólo está permitido que ingrese un único representante por cada medio habilitado a cubrir la conferencia.

El resto son todas especulaciones. Aunque muy concretas. Por ejemplo, se dice que el aparato habría sido construido por HTC, tendría una pantalla de 9,3 cm., una cámara de 5 MP y Android 2.1 (la última versión del sistema operativo para smartphones desarrollado por Google). Le faltaría algo ya prácticamente standard en este tipo de equipos: pantalla táctil.

Hasta se habla de precios. El celular, llamado Nexus One, costaría u$s 500 si se lo compra liberado. En cambio, con un contrato de dos años con la norteamericana T-Mobile, bajaría a u$s 180.

Entre las muchas cosas que no se saben, figura la duda de si estará disponible fuera de EE.UU.

Habrá que esperar hasta mañana para conocer cuántos de todos los rumores son ciertos.

28 de octubre de 2009

Musica - Guia de Internet

El Internet ya no es "sólo" una fuente de información sino que tambien esta plagado de comunidades sociales y medios de comunicación online.

El Internet ya no es "sólo" una fuente de información sino que tambien esta plagado de comunidades sociales y medios de comunicación online.Es por eso que cada vez se hace evidente el surgimiento de las tiendas de música online y portales de streaming de audio.

MakeUseOf se enorgullece de presentar la Guía de música en Internet (versión ingles), un manual que contiene una introducción a la World Wide Web del sonido!

En cuarenta páginas ilustradas, todo lo que necesitas saber sobre como escuchar musica gratis en Internet y sitios de música donde se puede descargar canciones y álbumes. Tambien como aprender a compartir música con otros y seguir el rendimiento de una banda y presentaciones de discos!

Se puede descargar la Guía de música en Internet ahora en formato PDF, para poder verla sin conexión y en su ordenador, o leer on-line en Scribd.com.

Este libro es totalmente gratuito.

26 de octubre de 2009

Impostores Facebook - Consejos para su perfil

Los sitios sociales como Facebook están construidas alrededor de las comunidades. En el mundo real, una comunidad es un refugio seguro, pero no así en el mundo digital, debido a su naturaleza sin rostro y los impostores Facebook. Hackeo social es un término que nació de este fenómeno.

Por ejemplo:

Usted recibe un enlace de un amigo en tu perfil (o un nombre que suena como un amigo). Es sólo un click en ese enlace casual que direcciona a una página web que pide algunos datos personales. Una persona que no tiene conocimiento de términos como phishing o malware cae presa de este ataque hábilmente disfrazadas de scam de los impostores Facebook. Enlaces de malware, incluso, puede infiltrarse en sus cuentas y apoderarse de la información del perfil, contraseñas y direcciones. O más grave aún, números de cuenta bancaria. Eso sí puede establecer de un dominió hacia los demás de su agenda y puede empezar a recibir mensajes de ataque de su cuenta.

Sitios de redes sociales como Facebook tiene una enorme base de usuarios ya que tiene más de 300 millones de usuarios. La protección de su perfil de Facebook de estafadores y spammers requiere de algunas configuraciones. Facebook te da algunos controles de privacidad para ayudar a proteger tu cuenta contra los spammer.

Aquí está la lista de verificación sobre cómo configurar el perfil para protegerse de los estafadores:

1. Ajustes de Privacidad

Después de iniciar sesión en Facebook, en la esquina superior derecha de la barra azul, podrás ver el vínculo Configuración. Se posicionan sobre Configuración para obtener la lista desplegable y la configuración de privacidad.

La página de privacidad es todo en cuanto a permitir o no permitir a otros de mirar toda la información en su página de Facebook. La información puede ser transmitida de tu perfil, resultado de una búsqueda en Facebook con su nombre, lo que se escribe en Wall Posts, feeds de noticias de sus actividades recientes, y de las aplicaciones que usted autorice para obtener información de la página.

Lo bueno de Facebook es que nos permite configurar cada pequeña parte de nuestro perfil. Esto es lo que debemos tener en cuenta.

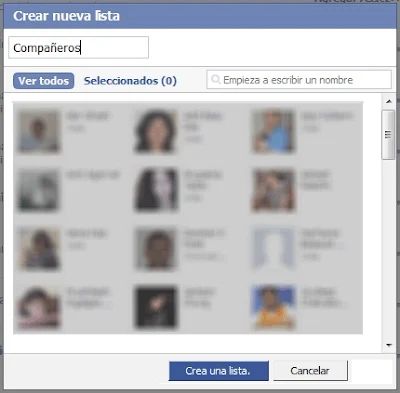

2. Selección de Amigos

Los sitios sociales hacen que sea muy fácil de agregar amigos con un click. Muy pronto tenemos un grupo difícil de controlar. Organizar en grupos de amigos o listas de amigos es una manera. Vistas de perfil se puede establecer para todo el mundo, sólo tus amigos, amigos de amigos o personalizadas para determinados listas de amigos. También puede excluir a ciertos amigos / listas de amigos.

En la página de privacidad, haga click en el perfil. Controlar quién puede ver a cada bit de información haciendo clic en el menú desplegable y seleccionar uno. Puede también haga click en Personalizar para afinar aún más la selección. No ponga a todo el mundo - que es como abrir la puerta. Además, recuerda que tus amigos podrían tener otros amigos que son absolutos desconocidos para usted.

Un área absoluta que usted debe mantener en privado la información de contacto. Usted puede fijarlo a nadie.

Guardar todos los cambios.

3. Ser invisible

Considerando el alto listado de búsqueda de Facebook, alguien (por ejemplo, los estafadores) la búsqueda para usted o para algún área de interés relacionados con el sería fácil. Cuando uno se registra, la configuración predeterminada permite que uno aparesca en la búsqueda de otros. Luego, existe una forma de quitarse del listado de busqueda público y también el control de su visibilidad dentro de Facebook.

Desde la página de privacidad, haga clic en Buscar para acceder a la configuración para la búsqueda. Bajo el título "Búsqueda pública de venta, desactive la opción de crear un listado público de búsqueda de tu perfil.

Para ocultarse a sí mismo, usted puede controlar la visibilidad de su búsqueda dentro de Facebook, seleccionando Sólo amigos para una visibilidad de Buscar. Y luego reforzar la seguridad mediante el establecimiento de lo que llega a ver en tu perfil público.

4. Precaución con las Aplicaciones

Los usos de tercero han dado un nombre bueno a Facebook y a veces lo dejaban. Los usos de tercero con raíces dudosas podrían ser spyware por otro nombre. Solicitudes a las que deben autorizar la información de su perfil para el trabajo y a veces la de sus amigos en la red (que también va para las aplicaciones instaladas por sus amigos). Para citar otro ejemplo, las preguntas rápidas y rompecabezas son la diversión pero ellos pueden influir en usted para revelar alguna información personal. Por lo tanto debe tener precaución en sus datos.

Desde la página de privacidad, haga clic en Aplicaciones. En Visión General se describen las situaciones en las que una aplicación tiene acceso a su información. Desde la pestaña Configuración puede marcar los tipos de información que sus amigos pueden ver acerca de usted a través de la Plataforma de Facebook.

También puede ir a la página de Aplicaciones (haga clic en Aplicaciones en la barra de pie) y editar la configuración de privacidad para cada aplicación individual. Una configuración de privacidad controla la pantalla de estado en su página de perfil de Facebook.

5. Pantalla de Mensajes

Una estafa detrás del mensaje de un impostor de Facebook es el truco más viejo en el libro del estafador. Tenga cuidado con los mensajes que solicitan información personal o dinero en efectivo o donaciones. Incluso si usted recibe un mensaje de un amigo de solicitar información confidencial o ayuda monetaria, verificar la solicitud con una llamada telefónica. Usted también puede hacer una verificación de la autenticidad, haciendo preguntas que se pueden volver a comprobar.

6. Cuidado con los Enlaces directos

No haga click en los vínculos directos que usted recibe en los mensajes de Anuncios o sobre todo de fuentes desconocidas. Que podría ser sitios de inicio de sesión falso. Mire la barra de estado con el mouse antes de dar click en cada enlace. Un vínculo real puede ser distinguido al buscar con el nombre de dominio con una búsqueda de Google. Aunque con un URL más corto, que podría ser un problema. Existen enlaces dirigen al usuario a una falsa página de Facebook para obtener la contraseña. Facebook generalmente nunca le pide conectarse de nuevo para ver otra página.

7. Comunidades

Al unirse a una comunidad se puede obtener varios contactos a la vez. Pero también puede ser una trampa, si la comunidad es una farsa. Estas comunidades falsas pueden servir de trucos de marketing, a menudo con la intención de crear listas de correo en masa. Seleccione su comunidad y observe los perfiles de los miembros antes de ingresar.

Por ejemplo:

Usted recibe un enlace de un amigo en tu perfil (o un nombre que suena como un amigo). Es sólo un click en ese enlace casual que direcciona a una página web que pide algunos datos personales. Una persona que no tiene conocimiento de términos como phishing o malware cae presa de este ataque hábilmente disfrazadas de scam de los impostores Facebook. Enlaces de malware, incluso, puede infiltrarse en sus cuentas y apoderarse de la información del perfil, contraseñas y direcciones. O más grave aún, números de cuenta bancaria. Eso sí puede establecer de un dominió hacia los demás de su agenda y puede empezar a recibir mensajes de ataque de su cuenta.

Sitios de redes sociales como Facebook tiene una enorme base de usuarios ya que tiene más de 300 millones de usuarios. La protección de su perfil de Facebook de estafadores y spammers requiere de algunas configuraciones. Facebook te da algunos controles de privacidad para ayudar a proteger tu cuenta contra los spammer.

Aquí está la lista de verificación sobre cómo configurar el perfil para protegerse de los estafadores:

1. Ajustes de Privacidad

Después de iniciar sesión en Facebook, en la esquina superior derecha de la barra azul, podrás ver el vínculo Configuración. Se posicionan sobre Configuración para obtener la lista desplegable y la configuración de privacidad.

La página de privacidad es todo en cuanto a permitir o no permitir a otros de mirar toda la información en su página de Facebook. La información puede ser transmitida de tu perfil, resultado de una búsqueda en Facebook con su nombre, lo que se escribe en Wall Posts, feeds de noticias de sus actividades recientes, y de las aplicaciones que usted autorice para obtener información de la página.

Lo bueno de Facebook es que nos permite configurar cada pequeña parte de nuestro perfil. Esto es lo que debemos tener en cuenta.

2. Selección de Amigos

Los sitios sociales hacen que sea muy fácil de agregar amigos con un click. Muy pronto tenemos un grupo difícil de controlar. Organizar en grupos de amigos o listas de amigos es una manera. Vistas de perfil se puede establecer para todo el mundo, sólo tus amigos, amigos de amigos o personalizadas para determinados listas de amigos. También puede excluir a ciertos amigos / listas de amigos.

En la página de privacidad, haga click en el perfil. Controlar quién puede ver a cada bit de información haciendo clic en el menú desplegable y seleccionar uno. Puede también haga click en Personalizar para afinar aún más la selección. No ponga a todo el mundo - que es como abrir la puerta. Además, recuerda que tus amigos podrían tener otros amigos que son absolutos desconocidos para usted.

Un área absoluta que usted debe mantener en privado la información de contacto. Usted puede fijarlo a nadie.

Guardar todos los cambios.

3. Ser invisible

Considerando el alto listado de búsqueda de Facebook, alguien (por ejemplo, los estafadores) la búsqueda para usted o para algún área de interés relacionados con el sería fácil. Cuando uno se registra, la configuración predeterminada permite que uno aparesca en la búsqueda de otros. Luego, existe una forma de quitarse del listado de busqueda público y también el control de su visibilidad dentro de Facebook.

Desde la página de privacidad, haga clic en Buscar para acceder a la configuración para la búsqueda. Bajo el título "Búsqueda pública de venta, desactive la opción de crear un listado público de búsqueda de tu perfil.

Para ocultarse a sí mismo, usted puede controlar la visibilidad de su búsqueda dentro de Facebook, seleccionando Sólo amigos para una visibilidad de Buscar. Y luego reforzar la seguridad mediante el establecimiento de lo que llega a ver en tu perfil público.

4. Precaución con las Aplicaciones

Los usos de tercero han dado un nombre bueno a Facebook y a veces lo dejaban. Los usos de tercero con raíces dudosas podrían ser spyware por otro nombre. Solicitudes a las que deben autorizar la información de su perfil para el trabajo y a veces la de sus amigos en la red (que también va para las aplicaciones instaladas por sus amigos). Para citar otro ejemplo, las preguntas rápidas y rompecabezas son la diversión pero ellos pueden influir en usted para revelar alguna información personal. Por lo tanto debe tener precaución en sus datos.

Desde la página de privacidad, haga clic en Aplicaciones. En Visión General se describen las situaciones en las que una aplicación tiene acceso a su información. Desde la pestaña Configuración puede marcar los tipos de información que sus amigos pueden ver acerca de usted a través de la Plataforma de Facebook.

También puede ir a la página de Aplicaciones (haga clic en Aplicaciones en la barra de pie) y editar la configuración de privacidad para cada aplicación individual. Una configuración de privacidad controla la pantalla de estado en su página de perfil de Facebook.

5. Pantalla de Mensajes

Una estafa detrás del mensaje de un impostor de Facebook es el truco más viejo en el libro del estafador. Tenga cuidado con los mensajes que solicitan información personal o dinero en efectivo o donaciones. Incluso si usted recibe un mensaje de un amigo de solicitar información confidencial o ayuda monetaria, verificar la solicitud con una llamada telefónica. Usted también puede hacer una verificación de la autenticidad, haciendo preguntas que se pueden volver a comprobar.

6. Cuidado con los Enlaces directos

No haga click en los vínculos directos que usted recibe en los mensajes de Anuncios o sobre todo de fuentes desconocidas. Que podría ser sitios de inicio de sesión falso. Mire la barra de estado con el mouse antes de dar click en cada enlace. Un vínculo real puede ser distinguido al buscar con el nombre de dominio con una búsqueda de Google. Aunque con un URL más corto, que podría ser un problema. Existen enlaces dirigen al usuario a una falsa página de Facebook para obtener la contraseña. Facebook generalmente nunca le pide conectarse de nuevo para ver otra página.

7. Comunidades

Al unirse a una comunidad se puede obtener varios contactos a la vez. Pero también puede ser una trampa, si la comunidad es una farsa. Estas comunidades falsas pueden servir de trucos de marketing, a menudo con la intención de crear listas de correo en masa. Seleccione su comunidad y observe los perfiles de los miembros antes de ingresar.

25 de octubre de 2009

Transformers la version taiwanesa

El siguiente video es un anuncio en Taiwán, fue realizado con la inspiración de los transformers para el reclutamiento militar.

3 de octubre de 2009

Google Docs

Google Docs & Spreadsheets es un programa gratuito basado en Web que sirve para crear documentos en línea con la posibilidad de colaborar en grupo.

Se puede crear:

- Documentos de textos

- Hojas de cálculo

- Presentaciones

- Base de datos desde la misma aplicación o importarlos utilizando su interfaz web o enviándolos utilizando el correo electrónico

También se puede subir cualquier documento que este creado con otro programa de ofimática (MS Word, OpenOffice, etc.

Los archivos se almacenan en los servidores de Google. Los archivos almacenados pueden ser exportados en diversos formatos estándar o ser enviados por correo electrónico.

Durante la edición de los documentos, éstos se guardan automáticamente para evitar pérdida de información.

Tiene la posibilidad de colaboración de grupos de trabajo, además se puede compartir los ficheros creados con múltiples usuarios al mismo tiempo.

Google Docs permite que los usuarios de telefonía móvil puedan navegar por sus documentos de Google Docs para ver y editar los documentos.

Existe una versión de Google Docs para el iPhone que incluye la funcionalidad para la visualización y edición de presentaciones, junto con una interfaz diseñada específicamente para este dispositivo.

Curso de Google Docs

Guia Google Docs

2 de octubre de 2009

Atajos de teclado de Windows 7

La gran mayoría de las personas que comienzan a utilizar los atajos de teclado, afirman luego que éstos son una gran ventana, ya que con ellos realizan sus tareas de forma más rápida y cómoda.

Si estas utilizando Windows 7 y todavía no has encontrado los atajos de teclado de este sistema operativo, aquí te los presentamos:

Si estas utilizando Windows 7 y todavía no has encontrado los atajos de teclado de este sistema operativo, aquí te los presentamos:

| Teclas | Descripción |

| Win + flecha arriba | Maximizar la ventana actual |

| Win + flecha abajo | Restaurar abajo o reduce al mínimo |

| Win + flecha izquierda | Ubica la ventana actual a la mitad izquierda de la pantalla |

| Win + flecha derecha | Ubica la ventana actual a la mitad derecha de la pantalla |

| Win + [número] | Activar y ejecutar el programa de clavados en la barra de tareas de Windows 7, programa que se ejecuta no se verán afectados |

| Win + Inicio | Minimiza todas, pero menos la ventana utilizada |

| Win + Espacio | Transforma las ventanas transparentes, teniendo la posibilidad de observar el escritorio |

| Win + Pausa/Enter | Propiedades del sistema |

| Win + Tab | Flip 3D Aero (pulse la tecla Tab para desplazarse entre Windows) |

| Win + B | Mover el enfoque a la bandeja de notificación (de la derecha más parte de la barra de tareas) |

| Win + D | Mostrar / Ocultar escritorio |

| Win + E | Explorador de Windows se inicia |

| Win + F | Búsqueda |

| Win + G | Trae todos los gadgets en la parte superior y en primer plano |

| Win + L | Bloquea equipo |

| Win + M | Minimiza todas las ventanas |

| Win + P | Ingresa a las propiedades de pantalla (generalmente utilizados para ordenadores portátiles conectados a proyectores) |

| Win + R | Abre la ventana Ejecutar |

| Win + S | Herramienta de Recorte de pantalla |

| Win + T | Selecciona los archivos abiertos en la barra de tareas |

| Win + X | Centro de movilidad |

| Win + # | Inicio rápido |

| Win + = | Lupa |

| Win + [+/-] | Ajusta el Zoom de la pantalla |

| Win + Shift + flecha arriba | Maximiza el tamaño vertical |

| Win + Shift + flecha abajo | Restaura el tamaño vertical |

| Win + Shift + flecha izquierda | Salta a vigilar a la izquierda |

| Win + Shift + flecha derecha | Ir a la derecha del monitor |

| Win + Shift + M | Deshacer la minimización de las ventanas |

| Win + Shift + T | Ciclos atrás |

| Win + Ctrl + F | Abre el Active Directory Buscar equipos de diálogo |

| Ctrl + flecha derecha | Mueve el cursor al comienzo de la siguiente palabra |

| Ctrl + flecha izquierda | Mover el cursor al comienzo de la palabra anterior |

| Ctrl + flecha arriba | Move the cursor to the beginning of the previous paragraph |

| Ctrl + flecha abajo | Mueve el cursor al comienzo del párrafo anterior |

| Ctrl + Click | Un icono de la barra de tareas cubrió para desplazarse por las ventanas abiertas del programa (por ejemplo, IE) |

| Ctrl + Win + Tab | Abre las ventanas en 3D |

| Ctrl + Shift con una tecla de flecha | Selecciona un bloque de texto |

| Ctrl con cualquier tecla de flecha + Barra espaciadora | Selecciona varios elementos individuales en una ventana o en el escritorio |

| Ctrl + Mayúsculas + Esc | Abra el Administrador de tareas directamente |

| Ctrl + Shift + N | Crea nueva carpeta |

1 de octubre de 2009

Evolución de Windows

Todo comenzó en el Plaza Hotel, Ciudad de Nueva York el 10 de noviembre de 1983. Dos fundadores de Microsoft, Paul Allen y Bill Gates anunciaron oficialmente la primera versión comercial de Microsoft Windows.

A pesar de la crítica en la estabilidad y la constante en comparación con sus rivales de Apple Macintosh, Microsoft Windows sigue siendo el sistema operativo más utilizado en el mundo. En este artículo, le llevará de vuelta a 1985, donde se anunció el primer oficial de Microsoft Windows 1.0, y luego nos tomamos un viaje por el carril de la memoria para ver todas las pantallas de arranque y la interfaz de escritorio de todos los sistemas operativos Windows posible.

Windows 1.01 (1985)

Lanzado oficialmente el 20 de noviembre de 1985, este 16-bit OS que cuestan menos de 1 MB en general es el sistema operativo de Microsoft primera, que permite múltiples tareas con la interfaz gráfica de usuario en la plataforma PC que se ejecuta en MS-DOS 5.0.

Windows 1.03 (1986)

Introducido en 1986, Windows 1.03 es una actualización de su anterior predecesor, Windows 1.01. Todo el sistema operativo costará unos 2.2Mb de espacio en disco duro.

Windows 2.03 (1987)

Tomando ventaja de la velocidad de procesador Intel 286/386 en ese momento, Windows 2.03 es un reemplazo para Windows 1.x También empieza la época en la que los usuarios pueden superposición de Windows, personalizar las pantallas, etc Sin embargo todo el sistema operativo no costará más de 2.5Mb.

Windows 3.0 (1990)

Este es el tercer gran lanzamiento de Microsoft Windows con un conjunto mejorado de iconos de Windows y aplicaciones como el Administrador de archivos, el Administrador de programas que se sigue utilizando en Windows hoy. Este 22 de mayo 1990 Fecha de lanzamiento del sistema operativo es reemplazado por el de Windows 3.1, dos años después.

Windows 3.1 (1992)

De Windows 3.1 es probablemente la más antigua de Windows la mayoría de nosotros estamos familiarizados. Windows 3.1 y posteriores Windows 3.1 es una actualización a Windows 3.0 con corrección de errores y soporte multimedia.

Windows NT 3.1 (1993)

La primera de Windows Nuevas Tecnologías (NT) presenta. Se mantiene la coherencia con el Windows 3.1, una casa bien establecida y de negocios del sistema operativo en el momento, el nuevo sistema operativo Windows se inició con la versión 3.1. A diferencia de Windows 3.1, sin embargo, Windows NT 3.1 es un sistema operativo de 32 bits.

Windows 3.1: 1 (1993)

Un superconjunto de Windows 3.1, Windows para Trabajo en Grupo 3.11 añadido peer-to-peer para grupos de trabajo y el apoyo a la creación de redes de dominio. Por primera vez, los PCs basados en Windows son conscientes de la red y se convirtió en parte integrante de los clientes emergentes y la evolución informática de servidor - Microsoft

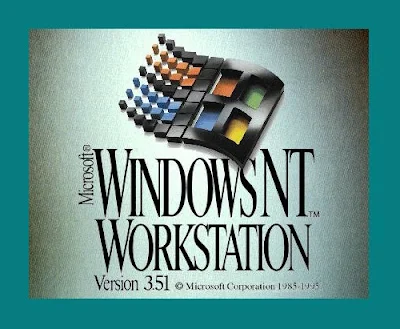

Windows NT 3.51 Workstation (1995)

La estación de trabajo Windows NT versión 3.5 proporcionan el más alto grado de protección aún para las aplicaciones críticas de negocio y datos. Con el soporte para el estándar de gráficos OpenGL, este sistema operativo ayudó a poder aplicaciones de gama alta para el desarrollo de software, ingeniería, análisis financiero, científico, empresarial y de tareas críticas - Microsoft

Windows 95 (1995)

Anteriormente, el nombre en código de Chicago, Windows 95 es un sucesor a todos los existentes del sistema operativo de Windows hasta la fecha. Se da pleno soporte para la interfaz gráfica de usuario, integrado de 32 bits de TCP / IP (Transmission Control Protocol / Internet Protocol) de pila para el soporte incorporado de Internet, acceso telefónico a redes, y nuevos plug y las capacidades de obra que sea fácil para los usuarios instalar el hardware y software.

Windows NT 4.0 (1996)

Windows NT Workstation 4.0 incluye la popular interfaz de usuario de Windows 95 pero siempre mejora de redes de apoyo para un acceso más fácil y más seguro a la Internet y las intranets corporativas - Microsoft.

Windows NT Server 4.0 (1996)

Windows 98 (1998)

Windows 98 fue la actualización desde Windows 95. Descrito como un sistema operativo que "funciona mejor, juega mejor," Windows 98 fue la primera versión de Windows diseñada específicamente para los consumidores - de Microsoft.

Windows 2000 (2000)

Más que la actualización a Windows NT Workstation 4.0, Windows 2000 Professional también fue diseñado para sustituir a Windows 95, Windows 98 y Windows NT Workstation 4.0 en todos los escritorios de negocios y ordenadores portátiles. Construido sobre la probada base de Windows NT Workstation 4.0 código, Windows 2000 añade importantes mejoras en la fiabilidad, facilidad de uso, la compatibilidad de Internet, y soporte para la computación móvil - Microsoft.

Windows 2000 Server (2000)

Windows ME (2000)

Diseñado para los usuarios domésticos, Windows Me ofrecieron numerosos consumidores de música, vídeo, y el hogar mejoras de red y la mejora de la fiabilidad - Microsoft.

Windows XP (2001)

Windows XP Professional ofrecen la sólida base de Windows 2000 para el escritorio del PC, mejorando la fiabilidad, seguridad y rendimiento. Con un nuevo diseño visual, Windows XP Professional incluye funciones para los negocios y la informática doméstica avanzadas, incluyendo soporte de escritorio remoto, un sistema de cifrado de archivos y de restauración del sistema y funciones de red avanzadas - Microsoft.

Windows Server 2003 (2003)

Lanzado en abril de 2003, y también conocido como Win2k3, este sistema operativo es un sucesor a su predecesor Windows Server 2000 (Win2K).

Windows Vista (2006)

Llegó a más de 5 años después de su predecesor Windows XP, Vista es el descanso a más largo plazo para Microsoft entre dos sistemas operativos.

Windows 7 (2009)

El nombre de Blackcomb, Windows 7 es uno de los sistemas operativos más esperados que debe estará disponible el 22 de octubre del 2009.

Suscribirse a:

Entradas (Atom)

De vuelta por el camino MTCNA de Mikrotik

La renovación periódica promueve el aprendizaje continuo y el desarrollo profesional. MikroTik Certified Network Associate (MTCNA) MTCNA M...

-

Contar con un blog en estos días es bastante facil gracias a los diferentes servicios como blogger, wordpress y otros. Pero para algunos de ...

-

Agile methodologies are especially aimed at small projects, because they constitute a tailor-made solution, with a high level of simplifica...

-

Luego de tener tropiezos y aciertos en casi 1 año de publicar en este blog me a tocado la idilica mision de cobrar el cheque de adsense, par...