Información sobre informática, Sistemas Operativos, Tecnología y lo que se me ocurra.

27 de enero de 2009

Conficker, el virus que está en el 6 % de las PC

Conficker ha dejado de ser una mera lejana amenaza para convertirse en un grave problema para las empresas y usuarios de todo el mundo.

Un estudio realizado por PandaLabs sobre una muestra de 2 millones de computadoras que utilizan Windows, arrojó como resultado que 115.000 de ellos estaban infectados con Conficker , es decir el 6 por ciento.

Los países más comprometidos son España, Brasil, EE.UU. y Taiwán, pero el gusano se encuentra presente en los parques informáticos de 83 países alrededor del mundo.

Luis Corrons, director técnico de PandaLabs afirmó: “Que de cada dos millones de PC que analices, cerca de 115.000 estén infectados con un mismo ejemplar de malware es algo que no se veía desde los tiempos de los grandes ataques como los de Kournikova o Blaster”, y agregó, “lo peor es que este gusano aún puede hacer mucho daño, ya que en cualquier momento puede comenzar a descargar más malware en los equipos o propagarse por otros medios”.

Quienes tenga instalado algún antivirus actualizado y tengan activadas las actualizaciones automáticas de Windows deberían estar a salvo de Conficker.

Sin embargo se cree que solo un tercio de los usuarios del sistema operativo de Microsoft instaló la actualización crítica para Windows publicada el 23 de octubre pasado y ese el principal motivo por el cual el gusano se ha expandido tanto.

18 de enero de 2009

Windows 7 y su primer correcion

A pocos días de haber lanzado una versión del nuevo sistema operativo, Microsoft presentó el primer parche de seguridad.

Microsoft acaba de lanzar el primer parche para la versión beta del Windows 7 , la cual soluciona un importante problema que se presentaba con los archivos de audio.

En los equipos donde había almacenados muchos archivos de audio el sistema borraba algunos segundos de las canciones en formato MP3, debido a un error en el protocolo SMB.

El protocolo SMB es el que se encarga de compartir archivos e impresoras.

Por eso se recomienda a aquellos que quieran probar el nuevo sistema que realicen una copia de seguridad de los archivos MP3 antes de descargar la beta de Windows 7, así como también antes de instalar el parche.

La actualización se encuentra disponible a través de Windows support.

11 de agosto de 2008

Linux.Phalax primer troyano en Linux

Symantec acaba de publicar la identificación del primer troyano desarrollado para atacar en sistemas basados en GNU/Linux, al cual se lo conoce como Linux.Phalax.

Linux.Phalax es el nombre del primer troyano descubierto contra Linux, el cual tiene un comportamiento de rootkit y podría ser capaz de ejecutar comandos del sistema operativo desde equipos remotos.

Descubierto por el laboratorio de Symantec el troyano no sería muy peligroso y resultaría relativamente fácil el proceso para limpiar una máquina infectada, sin embargo lo más llamativo es que por primera vez se descubre un troyano diseñado para atacar sistemas Linux.

El troyano crea los directorios

• /usr/share/.home.ph1/

• /usr/share/.home.ph1/tty/

y los ficheros

• /usr/share/.home.ph1/cb

• /etc/host.ph1/hostname

• /usr/share/.home.ph1/.phalanx

• /usr/share/.home.ph1/.sniff

Y oculta su presencia al sistema. Luego se conecta a un equipo remoto, previamente especificado por el atacante, el cual podrá ejecutar comandos con todos los derechos del sistema.

Para eliminar al troyano se necesita eliminar los ficheros y directorios creados por el mismo y en algunos casos es recomendable incluso reeinstalar todo el sistema.

Detalles: Symantec

Fuente: nexmedia.com.ar

7 de agosto de 2008

Kaminsky Vulnerabilidad en los DNS

En un salón repleto, que lo recibió con una gran ovación, Dan Kaminsky brindó detalles sobre la gigantesca falla en Internet que descubrió y divulgó recientemente.

Expertos en seguridad informática de todo el mundo llegados a Las Vegas para la convención Black Hat que se esta llevando en esa ciudad, se agolparon para escuchar los detalles que Dan Kaminsky brindó sobre su descubrimiento de la vulnerabilidad en los DNS.

Kaminsky afirmó que a pesar de los esfuerzos por ocultar y solucionar la vulnerabilidad, gran cantidad de ataques, conocidos como “envenenamiento de cache”, se siguen registrando a diario.

Kaminsky cuando descubrió las fallas había anunciado que recién en esta convención daría detalles al respecto para darle tiempo a las entidades afectadas de resolver los problemas, sin embargo los detalles se filtraron rápidamente y ya eran ampliamente conocidos antes de esta reunión en Las Vegas.

Es su DNS vulnerable?

Fuente: Nexmedia.com.ar

5 de agosto de 2008

Guia de seguridad de Windows Vista

Por ahora la guía se encuentra solamente en inglés y francés.

Capítulos de la misma:

- Implementar la línea base de seguridad

- Defensa contra el Malware

- Protección de datos sensibles

- Compatibilidad de aplicaciones

- Seguridad Especializada - Funcionalmente Limitado

27 de julio de 2008

Es el DNS de su proveedor ISP vulnerable

Los servidores DNS permite traducir los nombres de dominios de Internet en un código numérico o Direccion IP. El fallo podría haber permitido a personas maliciosas redirigir cualquier dirección de Internet a sitios falsos que solicitan datos personales de los usuarios, como claves bancarias, incluso aunque la víctima hubiera tecleado de manera correcta la dirección en el navegador.

Para comprobar si su DNS de su proveedor existen 2 herramientas y una opcion mediante consola, la página de quien descubrió el fallo www.doxpara.com tiene una herramienta web para detectar la vulnerabilidad.

Otra herramienta descargable es la que ofrece pandalabs DnsTester, es una aplicación que al ser ejecutada devuelve un mensaje si su DNS es vulnerable o no.

Por último mediante consola puedes hacer una consulta a tu DNS y dependiendo de la respuesta indica si tu DNS es vulnerable o no, la linea de comando es esta.

nslookup -type=txt -timeout=30 porttest.dns-oarc.net

Pero para no quedarse de brazos cruzados puedes cambiar tus DNS a OpenDNS que es más seguro y confiable, existen ayudas de como configurar sus DNS en varios sistemas operativos.

Los DNS de OpenDNS son:

208.67.222.222

208.67.220.220

Pruebas con 3 ISP's de Bolivia en www.doxpara.com

DNS de Cotas al parecer vulnerable.

Your name server, at 200.58.160.25, appears vulnerable to DNS Cache Poisoning.

All requests came from the following source port: 34416

Due to events outside our control, details of the vulnerability have been leaked. Please consider using a safe DNS server, such as OpenDNS. Note: Comcast users should not worry.

--------------------------------------------------------------------------------

Requests seen for af0d27cdb1b9.doxdns5.com:

200.58.160.25:34416 TXID=52241

200.58.160.25:34416 TXID=1480

200.58.160.25:34416 TXID=28814

200.58.160.25:34416 TXID=31991

200.58.160.25:34416 TXID=30083

DNS de AXS al parecer cubierto de esta vulnerabilidad

Your name server, at 200.105.128.41, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 8ee24f8ffbf8.doxdns5.com:

200.105.128.41:63841 TXID=22023

200.105.128.41:57463 TXID=61354

200.105.128.41:64926 TXID=27211

200.105.128.41:64584 TXID=22299

200.105.128.41:57017 TXID=195

DNS de Megalink al parecer cubierto de esta vulnerabilidad

Your name server, at 200.75.160.10, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 0a8fe365677a.doxdns5.com:

200.75.160.10:58286 TXID=3320

200.75.160.10:61598 TXID=60133

200.75.160.10:57653 TXID=38320

200.75.160.10:5873 TXID=16102

200.75.160.10:9988 TXID=63501

Por último para comparar los DNS de OpenDNS.

Your name server, at 208.69.32.12, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 3f40b9e44277.doxdns5.com:

208.69.32.12:64686 TXID=30107

208.69.32.12:37929 TXID=36261

208.69.32.12:59234 TXID=2749

208.69.32.12:61527 TXID=33404

208.69.32.12:60049 TXID=60054

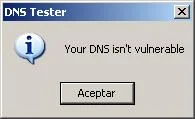

La siguiente herramienta es DnsTester y si su DNS pasan la prueba la aplicación devuelve el siguiente cuadro de mensaje: (Su DNS no es vulnerable)

La última prueba al ser ejecutada mediante consola o linea de comandos, la respuesta si su DNS no es vulnerable seria:

La última prueba al ser ejecutada mediante consola o linea de comandos, la respuesta si su DNS no es vulnerable seria:Servidor: resolver1.opendns.com

Address: 208.67.222.222

porttest.dns-oarc.net canonical name = z.y.x.w.v.u.t.s.r.q.p.o.n.m.l.k.j.i.h.g.f.e.d.c.b.a.pt.dns-oarc.net

z.y.x.w.v.u.t.s.r.q.p.o.n.m.l.k.j.i.h.g.f.e.d.c.b.a.pt.dns-oarc.net text =

"208.69.32.12 is GOOD: 26 queries in 1.9 seconds from 26 ports with std dev 19002.41"

AXS, Megalink, OpenDNS pasaron la prueba excepto el DNS de Cotas, las pruebas se realizaron al día siguiente de la publicación de la vulnerabilidad y hasta la fecha tienen el mismo resultado Para dejar las dudas puedes cambiar tus DNS a los de OpenDNS.

24 de julio de 2008

Como administrar tus contraseñas personales

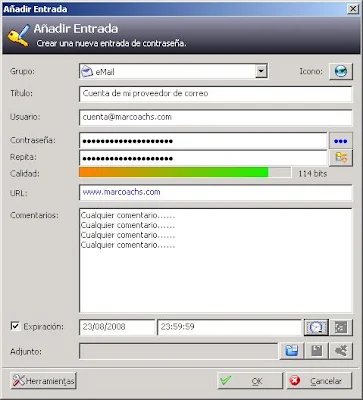

Lo recomendable es que cada persona determina una contraseña apropiada para cada una de sus cuentas, pero el problema es - ¿Cómo te acuerdas de todas esas contraseñas?. Bueno para ello, se puede intentar utilizar KeePass.

¿Qué es KeePass?

KeePass es un software libre que gestiona tus contraseñas de manera segura. Almacena todas sus contraseñas en una base de datos cifrada, la cual se puede acceder mediante una clave maestra (contraseña maestra) o un archivo clave.

KeePass es un software libre que gestiona tus contraseñas de manera segura. Almacena todas sus contraseñas en una base de datos cifrada, la cual se puede acceder mediante una clave maestra (contraseña maestra) o un archivo clave. Además de ser gratis, es muy fácil de usar y tiene soporte en nuestro idioma, otra ventaja es que puedes llevar el programa y el archivo clave en una Memoria USB u otro dispositivo de almacenamiento extraible :P.

Además de ser gratis, es muy fácil de usar y tiene soporte en nuestro idioma, otra ventaja es que puedes llevar el programa y el archivo clave en una Memoria USB u otro dispositivo de almacenamiento extraible :P.

Descarga KeePass.

Descarga versión portable.

Descarga traducciones.

14 de mayo de 2008

Las MAC son seguras?

Aquellos que saben de los peligros que circulan por Internet, no consideran que ningún ordenador esté totalmente a salvo, pero sí reconocen que el mismo puede ser protegido. Las amenazas para los MAC existen y su número va en aumento.

Muchos concuerdan que la tasa de crecimiento de las amenazas no es tan pronunciada como la de los PC que utilizan Windows. Pero los delincuentes no se olvidan de esta área debido a que pocas empresas de antivirus han diseñado software que funcione en este tipo de ordenador.

Por su parte, en el grupo de los usuarios hay dos posiciones muy diferentes. Mientras que unos consideran a los MAC como inexpugnables por tener menos posibilidades de resultar infectadas, otros afirman que son tan vulnerables como cualquier otro ordenador.

Recientemente en un foro, un usuario de MAC solicitaba ayuda sobre un comportamiento extraño en su sistema. Según explicaba, en su Bandeja de salida habían aparecido mensajes que él nunca había enviado, y en algunos casos esto ocurría cada 10 o 20 minutos. Sin embargo cuando los buscaba no estaban allí, ni en ninguna otra carpeta.

También le llamó la atención recibir reportes de mensajes rebotados a direcciones a las que él nunca había escrito.

Siguiendo el consejo de un especialista, examinó el sistema utilizando un antivirus, el cual encontró que tenía tres malwares en el ordenador. De acuerdo con el usuario, podrían haber entrado cuando el navegó por Internet.

El exceso de confianza en este caso, fue el principal culpable de la infección, y esto ha demostrado que no hay que descuidarse. No existen ordenadores inmunes a todo. Solo pueden ser un poco más o menos seguros, y lo importante es que el usuario lo reconozca.

La seguridad comienza por uno mismo.

Fuente: enciclopediavirus.com

29 de abril de 2008

Firefox y Safari en la mira de hackers

El navegador desarrollado por la Fundación Mozilla y el de Apple Safari, quizás no alcanzaron la popularidad de Internet Explorer, pero son utilizados al rededor del mundo por un número cada vez mayor de internautas. Una de las principales razones para que creza este número es por ser considerados más seguros que el navegador de Microsoft, que siempre ha estado en la mira de hackers que buscan y explotan sus vulnerabilidades.

Sin embargo a medida que aumenta la cantidad de usuario interesados por Firefox y Safari, sube tambien la cantidad de hackers que comienzan a interesarse en realizar ataques a través de ellos, es cuestión de proporciones.

El Washington Post informa, que el último mes no se denunciaron ataques contra Internet Explorer, pero sí en contra de Firefox y Safari.

Los desarrolladores de Mozilla han publicado dos nuevos parches de seguridad en las últimas semanas, mientras que los de Safari a través de la nueva versión 3.1 corrigieron 13 agujeros de seguridad.

Fuente: Nexmedia.com.ar

26 de abril de 2008

AVG anti-virus 8.0.100 gratis

Finalmente llego la nueva versión de AVG un excelente antivirus para la plataforma windows, En esta versión se mantienen las actualizaciones automaticas, protección de correo electronico y todas las caracteristicas de un antivirus.

Finalmente llego la nueva versión de AVG un excelente antivirus para la plataforma windows, En esta versión se mantienen las actualizaciones automaticas, protección de correo electronico y todas las caracteristicas de un antivirus.- Puntos interesantes de esta versión:

- Actualizaciones automaticas

- AVG Resident Shield

- AVG E-mail Scanner

- AVG On-Demand Scanner

- Monitor de análisis heuristica

- Actualización de base de datos

- AVG Virus Vault

- No funcion en versiones de servidor como Windows 2008

- La velocidad de actualizacion diaria es un poco mas lenta que la de version profesional.

- Limitacion en los lenguajes disponibles solo ingles y japones

Pagina:Grisoft

Sistemas Operativos: Windows 2000/XP/Vista

21 de abril de 2008

Paypal planea bloquear navegadores antiguos

El Jefe de Seguridad de PayPal Michael Barrett y el director principal de Gestión de Riesgo Dan Levy describen las medidas que se podrian adoptar para resolver el problema de phising. Una de ellas sería la de bloquear navegadores antiguos.

El Jefe de Seguridad de PayPal Michael Barrett y el director principal de Gestión de Riesgo Dan Levy describen las medidas que se podrian adoptar para resolver el problema de phising. Una de ellas sería la de bloquear navegadores antiguos.Barrett y Levy indican que se podría proteger a los usuarios con la verificación de el envío de mensajes de correo electrónico firmado que tengan soporte para Domainkeys y Sender Policy Framework (SPF) ambos concisten en una protección contra la falsificación de direcciones en el envío de correo electrónico.

Paypal también quiere bloquear el acceso de los navegadores anticuados y los que se consideran inseguros. PayPal maneja una lista de navegadores seguros entre ellos Firefox, Internet Explorer 7, Opera version 9.25. Safari no esta incluido en la lista de navegadores de confianza por que no tiene ninguna protección contra el phishing. Sin embargo Paypal sostiene que no tiene la intensión de bloquear a ningún navegador en su versión actual incluyendo Safari.

Una acertada medida para controlar el phishing y el spam, ya he encontrado mucho spam en correos de servidores que mantengo y los 2 metodos mas el de sender ID Framework ayuda mucho a mantener relativamente controlado el spam y otras molestias.

Fuente: tuaw.com (en ingles)

9 de abril de 2008

Las redes sociales sufren ataques

Un informe sobre seguridad presentado ayer por Symantec señala que han aumentado los ataques maliciosos dirigidos contra sitios Web confiables como las redes sociales, mientras que han disminuido las amenazas tradicionales.

Según el Informe sobre las Amenazas a la Seguridad en Internet Volumen XIII, la mayoría de los ataques en la actualidad se realizan a través de la Web, mediante la instalación de códigos maliciosos o aprovechando la confianza que inspiran las redes sociales. Por lo que los usuarios pueden infectarse con solo visitar una página Web.

El informe se basa en la actividad llevada a cabo en el segundo semestre de 2007 y deriva de datos recolectados por millones de sensores de Internet y monitoreo activo de las comunicaciones de los atacantes.

“En el pasado, los usuarios tenían que visitar sitios maliciosos internacionales o dar clic en archivos adjuntos maliciosos de correo electrónico para ser víctimas de las amenazas a la seguridad. Hoy en día, los hackers están atacando sitios Web legítimos y los están utilizando como medio de distribución para atacar las computadoras empresariales y del hogar”

“Antes bastaba con aconsejar que se evitaran los callejones oscuros de Internet”Dijo Stephen Trilling, vicepresidente de Symantec Security Technology and Response.

“Los delincuentes de la actualidad se centran en vulnerar sitios Web legítimos para lanzar ataques a los usuarios finales, lo que subraya la importancia de mantener una posición fuerte en materia de seguridad independientemente de los sitios que se visiten o de las actividades que se realicen Internet”El informe también reveló que Estados Unidos es el país con mayor actividad maliciosa, seguido de China, y que 53 por ciento de los ataques dirigidos hacia América Latina provienen precisamente de Estados Unidos.

26 de marzo de 2008

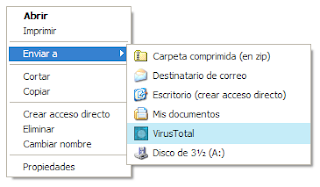

Herramienta recomendada VirusTotal uploader

Virustotal es un servicio de análisis de archivos sospechosos que permite detectar virus, gusanos, troyanos, y malware en general.

Características:

- Servicio independiente y gratuito

- Uso simultáneo de múltiples motores antivirus

- Actualización automática de los motores en tiempo real

- Resultados detallados por cada uno de los antivirus

- Estadísticas globales en tiempo real

Enviando un archivo a través de la pagina www.virustotal.com

Enviar el archivo sospechoso a la dirección analiza@virustotal.com con el asunto ANALIZA, el tamaño no debe exceder los 10 MB.

Enviar el archivo sospechoso a la dirección analiza@virustotal.com con el asunto ANALIZA, el tamaño no debe exceder los 10 MB. Por último el Virus Total Uploader para windows 80KB te permite enviar los archivos para analizar directamente con la opción que se añade en el menú contextual.

Por último el Virus Total Uploader para windows 80KB te permite enviar los archivos para analizar directamente con la opción que se añade en el menú contextual. Si piensas que algún archivo es sospechoso y tu antivirus local no lo detecta esta herramienta es impresindible.

Si piensas que algún archivo es sospechoso y tu antivirus local no lo detecta esta herramienta es impresindible.

29 de febrero de 2008

Robo de informacion con USB

29 de enero de 2008

Seguridad en Linux por expertos

Joe Barr del sitio Linux.com , reunió la opinión de legendarios hackers y expertos en seguridad sobre como mantener la seguridad en Linux. Este es un tema siempre complejo ya que mucha gente cree que solo quienes utilizan Windows deben preocuparse por la seguridad, pero esa es una opinión errónea ya que como aclara el autor del artículo, Linux no es un sistema a prueba de balas y su equipo no es seguro sólo por ejecutar Linux. Se necesitan tomar los recaudos necesarios ya que los riesgos siempre existen.

Linus Torvals , el padre del kernel Linux, apuesta por una política de seguridad estricta y súper cautelosa que incluye doble firewall, uno en su router ADSL y otro en su desktop y asegura además que trata de que su máquina tenga solo conexiones salientes.

Ted Ts´o , está en la vereda contraria. Este legendario desarrollador, asegura no utilizar ningún firewall ni parche de seguridad ya que se siente seguro por saber más sobre redes y Linux que el usuario común. Sin embargo para el resto de los mortales que no poseen sus conocimientos, Ts´o, propone utilizar un firewall y tener especial cuidado con las entradas del router inalámbrico.

Andrew Morton , el segundo hombre en jerarquía del núcleo Linux, tiene una actitud extremadamente relajada y asegura que el deja que se encargue de todo el router.

Fyodor, el creador de Nmap , y quizás el hacker más famosos de todos, aporta unos sabios consejos que apuntan a evitar el peligroso exceso de confianza que a veces sufren los usuarios de Linux. “Ya que los ataques por mail y vía Web son con frecuencia multiplataforma, los usuarios de Linux son tan vulnerables como los de Windows al phishing y otras formas avanzadas de fraude, así que tener mucho cuidado antes de hacer clic en los vínculos de correo electrónico, o enviar datos privados a los sitios Web. Además, considere la posibilidad de filtrar los e-mail con SpamAssassin y ClamAV”.

Y agrega: “Actualice su software con frecuencia. La mayoría de las distribuciones modernas hacen fácil de instalar actualizaciones (incluidos los parches de seguridad) para paquetes instalados en su sistema”.

18 de diciembre de 2007

Seguridad en ASP.NET

- Canonicalization: Explica sobre los ACLs e impersonación de usuarios para acceder a recursos, así como usar

Server.MapPathpara limitar el acceso sólo a rutas que esten dentro del directorio virtual de una aplicación. - Cookies: Muestra como detectar la alteración de cookies.

- Cross-Site Scripting: Explica que es XSS y como prevenir éstos ataques.

- Regular Expressions: Explica el uso de expresiones regulares para la validación de los datos.

- SQL Injection: Explica que es SQL Injection y cómo evitar este tipo de ataques usando consultas parametrizadas.

- Validation Controls

Fuente: Blog de J.D. Meier

10 de diciembre de 2007

Combatir el odioso Spam

"Tenía probablemente la mayor carga de email en la empresa", dice Lulla, que recibía entre 300 y 400 mensajes diarios, sin contar el molesto spam o correo basura. Por eso, hace unos meses descargó un nuevo software de una compañía llamada ClearContext Corp. que automáticamente envía los mensajes no importantes a otras carpetas, de modo que no tiene que leerlos inmediatamente. Puede enviar otros mensajes a sus subordinados y recibir notificaciones más adelante si ellos no responden. Ahora "conversaciones enteras van automáticamente a otro lugar donde no las veo, hasta que quiero verlas", dice Lulla, quien cuenta que recomendó el programa a otros.

La sobrecarga de email se ha convertido en un problema laboral mucho más grave que el spam tradicional. Los buzones de entrada están casi al límite hoy en día en parte por lo que algunos llaman "spam de los colegas". Esto es, demasiada gente usa indiscriminadamente el botón "responder a todos" o envían copia a demasiadas personas en mensajes triviales, como invitar a 100 colegas a que compartan pastelillos de chocolate en la cocina. Una buena parte de los emails de hoy también proviene de nuevas fuentes, como los sitios de contactos Facebook y LinkedIn, o mensajes de texto enviados desde celulares.

A diferencia de anteriores compañías de tecnología de email, que sólo solucionaban problemas como el spam externo u ofrecían productos simples que monitoreaban cierto contenido en los mensajes, las nuevas empresas ahora enfrentan directamente el problema de la sobrecarga del correo electrónico y ayudan a organizarlo. Compañías de Silicon Valley, como ClearContext y Seriosity Inc., están resolviendo el problema de la sobrecarga de email interno. Mientras tanto, otras firmas como Xobni Corp. intentan ayudar a la gente a organizar mejor y buscar en los emails y contactos personales que ya tienen.

El año pasado, el usuario promedio de email corporativo recibía 126 mensajes al día, 55% más que en 2003, según Radicati Group, una firma de investigación de mercado. Para 2009, los empleados podrían pasar el 41% de su tiempo gestionando emails.

El producto de Xobni coloca una serie de funciones sobre el buzón de email del cliente, como "perfiles" de contactos en línea con fotos y enlaces rápidos para concertar citas. La compañía, que tiene nueve emplados, dice que unas 1.000 personas en todo el mundo están probando el producto, incluso agentes de ventas, reclutadores y gerentes de marketing, y prevé ofrecerlo más ampliamente el próximo año.

ClearContext, fundada en 2003, normalmente cobra US$89,95 por su principal producto de software, que usa algoritmos para analizar rápidamente el email de un usuario y así determinar qué contactos y mensajes son los más importantes. Un mensaje de alguien que ya está en la lista de contactos de Outlook y a quien el usuario normalmente responde rápidamente (cónyuge o jefe) se considera crítico y se marcará en rojo.

El enemigo interno

Algunas nuevas compañías de gestión de email han encontrado problemas cuando los departamentos de tecnología de las empresas prohiben a sus trabajadores descargar el software, normalmente por razones de seguridad.

Herramientas como la de ClearContext asumen, por supuesto, que los usuarios ya están bastante organizados y que tienden a archivar sus mensajes, dice William Kennedy, gerente general de Microsoft. Outlook intenta "atraer a una amplia gama de estilos de trabajo", dice.

Para los desorganizados que sólo acumulan mensajes, Microsoft agregó hace poco una mejor función de búsqueda a Outlook, para que la gente pueda buscar en carpetas o buzones abultados un mensaje o documento concretos.

Thad Lyon, gerente de infraestructura de eBay, dice que a él y a su equipo les gustó el software de Seriosity, que intenta conseguir que la gente envíe menos mensajes, o solamente los más relevantes, asignándoles una "moneda virtual" y pidiendo a los usuarios que asignen un valor a cada mensaje enviado. Un mensaje preguntándole a alguien si quiere salir a almorzar puede contar con un valor de tres serios de moneda virtual; por otro lado, un mensaje sobre un cliente importante con un problema urgente puede recibir 30 serios. Los usuarios reciben 100 serios al principio de la semana, pero también reciben serios cuando otros les envían mensajes.

Fuente:Prodownload.net

6 de diciembre de 2007

Seguridad para Wordpress

Los problemas de seguridad siempre van de la mano del software, de alguna manera siempre se debe tener actualizada la ultima versión del software que se tenga, o tomar medidas muchos mas drasticas, para eso un articulo relacionado con Wordpress, la seguridad informática sin llegar a la paranoia.

Los problemas de seguridad siempre van de la mano del software, de alguna manera siempre se debe tener actualizada la ultima versión del software que se tenga, o tomar medidas muchos mas drasticas, para eso un articulo relacionado con Wordpress, la seguridad informática sin llegar a la paranoia.Pero no sólo los problemas por defecto de WordPress son los causantes de ataques y demás, el usuario también lleva su parte de responsabilidad para evitar que malas instalaciones en el servidor dejen puertas abiertas para usuarios malintencionados.

Los chicos de Net Security recopilan algunos plugins de seguridad para WordPress:

- AskApache: Permite agregar una contraseña a los archivos .htaccess.

- Force SSL: Como bien lo dice el nombre, con este plugin se forza al usuario navegar bajo cifrado de página segura. Pero para esto, el servidor debe soportar el debido certificado.

- Secure File: Este plugin evita que un usuario malintencionado pueda subir código malicioso pues permite que la carga y descarga de archivos no se guarden en el directorio de archivos Web.

- Login LockDown: Añade un límite de intentos de iniciar sesión en el panel del blog, de tal manera que bloquea al usuario a través de su dirección IP si es que ha fallao tanto número de veces la contraseña.

Buenas propuestas para asegurar aún mas un blog con Wordpress.

Fuente: opensecurity.es

2 de diciembre de 2007

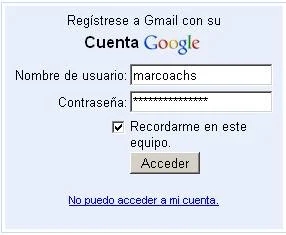

Recuperar contraseñas de paginas web (gmail y muchos mas)

una prueba en gmail.

Lo que tienes que hacer es pegar este codigo en la barra de direcciones del navegador y el código se encargará de mostrarte una ventana con tu contraseña.

Lo que tienes que hacer es pegar este codigo en la barra de direcciones del navegador y el código se encargará de mostrarte una ventana con tu contraseña.javascript:(function(){var s,F,j,f,i; s = ""; F = document.forms; for(j=0; j<F.length; ++j) { f = F[j]; for (i=0; i<f.length; ++i) { if (f[i].type.toLowerCase() == "password") s += f[i].value + "\n"; } } if (s) alert("La Contraseña en esta pagina:\n\n" + s); else alert("No existen contraseñas en los formularios de esta página.");})(); Lo que hace es obtener los caracteres ocultos tras los asteriscos y tambien existe una extensión para Firefox, como hubieron programas que hacen lo mismo.

Lo que hace es obtener los caracteres ocultos tras los asteriscos y tambien existe una extensión para Firefox, como hubieron programas que hacen lo mismo.

1 de diciembre de 2007

Crakeando contraseñas con el PS3

El experto en seguridad Nick Breese usó una PS3 para desencriptar complicadas contraseñas de ocho caracteres en unas cuantas horas, según informan en BBC News. Con otros métodos se tardan días en conseguir esos mismos resultados.

Los passwords se usaban para proteger varios PDF, archivos comprimidos en Zip y algunos documentos en formatos propios de Microsoft Office (Word, Excel...).

Los poderosos chips de la consola son tan veloces que no hacen falta complicados sistemas para realizar el crackeo. Los ataques con "fuerza bruta" son capaces de realizar millones de combinaciones de caracteres por segundo hasta dar con la contraseña correcta en no demasiado tiempo.

Breese expresó su preocupación por la velocidad a la que evolucionan los chips, ya que en poco tiempo harán casi inservibles los actuales métodos de encriptación de contraseñas, que avanzan de forma mucho más lenta.

🔐 Guía Definitiva: Generar Archivos .KEY y .CRT con Win-ACME para Hosting

Muchos proveedores de hosting compartido o paneles de control personalizados (que no usan cPanel/Plesk) requieren que el usuario copie y pe...

-

Contar con un blog en estos días es bastante facil gracias a los diferentes servicios como blogger, wordpress y otros. Pero para algunos de ...

-

El principal inpulsor de SOPA comunicó este viernes que ha dejado tirada la ley hasta que haya un acuerdo más amplio para resolver el proble...

-

Conseguir una invitación era una idilica tarea si no tienes los contactos necesarios, ahora que hay una pagina para poder obtener una invit...