Los servidores DNS permite traducir los nombres de dominios de Internet en un código numérico o Direccion IP. El fallo podría haber permitido a personas maliciosas redirigir cualquier dirección de Internet a sitios falsos que solicitan datos personales de los usuarios, como claves bancarias, incluso aunque la víctima hubiera tecleado de manera correcta la dirección en el navegador.

Para comprobar si su DNS de su proveedor existen 2 herramientas y una opcion mediante consola, la página de quien descubrió el fallo www.doxpara.com tiene una herramienta web para detectar la vulnerabilidad.

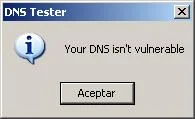

Otra herramienta descargable es la que ofrece pandalabs DnsTester, es una aplicación que al ser ejecutada devuelve un mensaje si su DNS es vulnerable o no.

Por último mediante consola puedes hacer una consulta a tu DNS y dependiendo de la respuesta indica si tu DNS es vulnerable o no, la linea de comando es esta.

nslookup -type=txt -timeout=30 porttest.dns-oarc.net

Pero para no quedarse de brazos cruzados puedes cambiar tus DNS a OpenDNS que es más seguro y confiable, existen ayudas de como configurar sus DNS en varios sistemas operativos.

Los DNS de OpenDNS son:

208.67.222.222

208.67.220.220

Pruebas con 3 ISP's de Bolivia en www.doxpara.com

DNS de Cotas al parecer vulnerable.

Your name server, at 200.58.160.25, appears vulnerable to DNS Cache Poisoning.

All requests came from the following source port: 34416

Due to events outside our control, details of the vulnerability have been leaked. Please consider using a safe DNS server, such as OpenDNS. Note: Comcast users should not worry.

--------------------------------------------------------------------------------

Requests seen for af0d27cdb1b9.doxdns5.com:

200.58.160.25:34416 TXID=52241

200.58.160.25:34416 TXID=1480

200.58.160.25:34416 TXID=28814

200.58.160.25:34416 TXID=31991

200.58.160.25:34416 TXID=30083

DNS de AXS al parecer cubierto de esta vulnerabilidad

Your name server, at 200.105.128.41, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 8ee24f8ffbf8.doxdns5.com:

200.105.128.41:63841 TXID=22023

200.105.128.41:57463 TXID=61354

200.105.128.41:64926 TXID=27211

200.105.128.41:64584 TXID=22299

200.105.128.41:57017 TXID=195

DNS de Megalink al parecer cubierto de esta vulnerabilidad

Your name server, at 200.75.160.10, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 0a8fe365677a.doxdns5.com:

200.75.160.10:58286 TXID=3320

200.75.160.10:61598 TXID=60133

200.75.160.10:57653 TXID=38320

200.75.160.10:5873 TXID=16102

200.75.160.10:9988 TXID=63501

Por último para comparar los DNS de OpenDNS.

Your name server, at 208.69.32.12, appears to be safe, but make sure the ports listed below aren't following an obvious pattern (:1001, :1002, :1003, or :30000, :30020, :30100...).

--------------------------------------------------------------------------------

Requests seen for 3f40b9e44277.doxdns5.com:

208.69.32.12:64686 TXID=30107

208.69.32.12:37929 TXID=36261

208.69.32.12:59234 TXID=2749

208.69.32.12:61527 TXID=33404

208.69.32.12:60049 TXID=60054

La siguiente herramienta es DnsTester y si su DNS pasan la prueba la aplicación devuelve el siguiente cuadro de mensaje: (Su DNS no es vulnerable)

La última prueba al ser ejecutada mediante consola o linea de comandos, la respuesta si su DNS no es vulnerable seria:

La última prueba al ser ejecutada mediante consola o linea de comandos, la respuesta si su DNS no es vulnerable seria:Servidor: resolver1.opendns.com

Address: 208.67.222.222

porttest.dns-oarc.net canonical name = z.y.x.w.v.u.t.s.r.q.p.o.n.m.l.k.j.i.h.g.f.e.d.c.b.a.pt.dns-oarc.net

z.y.x.w.v.u.t.s.r.q.p.o.n.m.l.k.j.i.h.g.f.e.d.c.b.a.pt.dns-oarc.net text =

"208.69.32.12 is GOOD: 26 queries in 1.9 seconds from 26 ports with std dev 19002.41"

AXS, Megalink, OpenDNS pasaron la prueba excepto el DNS de Cotas, las pruebas se realizaron al día siguiente de la publicación de la vulnerabilidad y hasta la fecha tienen el mismo resultado Para dejar las dudas puedes cambiar tus DNS a los de OpenDNS.

No hay comentarios.:

Publicar un comentario