HomeStar Runner

PEN-and-PAPER

Project EUH

Tix02

Spore

Psicobyte

Poemofquotes

Underconsideration

Martinkorner

MTV.de

Jackfig

Newyorker

Meroigo

Mikeace

Jhuskisson

Startdrag

LookItsMe

Amcharts

Alistapart

Enesto Timor

Jtbullitt

Galiacho

Ateaseweb

Cgcraft

Codesense

Suspended Animations

Mixx.com

Tysontate

Rubberducky

Aviation Reviews

Twitter

Kitty-yo

Jibjab

Pownce

Freeshell

Dazeofourlives

The Big Noob

Jeremy Fuksa

Just Creative

Slonky

Frye / Wiles

NTL World

Lumino.us

Bruno Bellamy

Blue Vertigo

HomeStar Runner

Krystal Archive

D20srd

Rainfall Daffinson

CUOMA Design Studio

Información sobre informática, Sistemas Operativos, Tecnología y lo que se me ocurra.

22 de julio de 2008

creativas paginas de error 404

15 de julio de 2008

Descarga Wordpress 2.6

La nueva versión 2.6 llamada “Tyner,” se debe al pianista de Jazz McCoy Tyner de el CMS más popular ya tiene su nueva versión lista para la descarga instalar/actualizar, a poco tiempo de el lanzamiento de la anterior versión los desarrolladores de wordpress se pusieron a trabajar y tener lista esta nueva versión.

La nueva versión 2.6 llamada “Tyner,” se debe al pianista de Jazz McCoy Tyner de el CMS más popular ya tiene su nueva versión lista para la descarga instalar/actualizar, a poco tiempo de el lanzamiento de la anterior versión los desarrolladores de wordpress se pusieron a trabajar y tener lista esta nueva versión.Algunas novedades:

- Integración con Google Gears

- Soporte SSL

- Mejoras de seguridad

- Mayor rapidez

- Correción de 194 bugs

Mas información: video

14 de julio de 2008

Iphone 3G

En los 22 países donde se comenzó a comercializar, el iPhone 3 G se agotó rápidamente, sin embargo muchos de los que lo adquirieron sufrieron varios problemas técnicos.

En Madrid se agotó el primer día, en Ciudad de México cientos de fans de los gadgets hicieron colas desde la anoche anterior en las puertas de las tiendas, y la misma historia se repitió en Nueva York, Tokio y Sydney. El lanzamiento del iPhone 3G generó una verdadera fiebre de consumismo en el mundo entero.

Pero no todas son buenas noticias para Steve Jobs y compañía. Entre los miles de compradores que adquirieron el nuevo gadgets, muchos tuvieron serios problemas para poder activar el aparato.

Principalmente en EE.UU. y Canadá, miles de usuarios recibieron un mensaje de error al intentar activar sus teléfonos.

Según informaron fuentes de AT&T la comercializadora oficial del iPhone en EE.UU., el problema se debe a un error de los servidores de Apple iTunes, el cual impedía activar el teléfono.

Al parecer se trato de una sobrecarga en la demanda que los servidores de iTunes no pudieron enfrentar, ya el viernes 11 además se puso en disponibilidad a través de la tienda la descarga gratuita de una actualización de software.

En Canadá, la compañía telefónica Rogers, responsable de la comercialización del iPhone en el país, también responsabilizó a Apple por los problemas que tuvieron los usuarios con la activación.

9 de julio de 2008

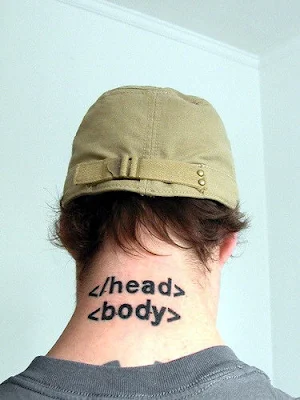

Tags HTML ilustrativos

6 de julio de 2008

Iconos gratuitos y de alta calidad

Otros recursos gratuitos de Iconos:

3 de julio de 2008

Tipos de mujeres para un informatico

Mujer 'Internet': Independientemente de sus prestaciones, hay que pagar para tener acceso a ella.

Mujer 'Servidor': Siempre está ocupada cuando la necesitas.

Mujer 'Windows': Sabes que tiene muchos fallos, muchos errores...pero no puedes vivir sin ella.

Mujer 'Macintosh': Preciosa, infalible y algo cara, no muy compatible con otras...y solo el 5% de los hombres saben la dicha de tenerla.

Mujer 'PowerPoint': Es la ideal, la propia para presentarla a la gente en fiestas, reuniones, convenciones, etcétera.

Mujer 'Excel': Dicen que hace muchas cosas, pero tú tan solo la utilizas para la operación básica.

Mujer 'Word': Tiene siempre una sorpresa reservada para ti y no existe nadie en el mundo que le comprenda totalmente.

Mujer 'D.O.S.': Todos la tuvieron algún día, pero nadie la quiere ahora.

Mujer 'Backup': Tu crees que tiene lo suficiente, pero a la hora del 'vamos a ver' le falta algo.

Mujer 'ScanDisk': Sabemos que es buena y que sólo quiere ayudar, pero en el fondo nadie sabe lo que realmente está haciendo.

Mujer 'Screensaver': No sirve para nada, pero te divierte.

Mujer 'Paint': Aparentemente sirve...pero solo es un adorno más.

Mujer 'RAM': Aquella que olvida todo apenas se desconecta.

Mujer 'Disco Duro': Se acuerda de todo, todo el tiempo.

Mujer 'Mouse': Funciona sólo cuando la arrastras.

Mujer 'Multimedia': Hace que todo parezca bonito.

Mujer 'Usuario': No hace nada bien y siempre esta haciendo preguntas.

Mujer 'e-mail': De cada diez cosas que dice nueve son tonterías.

2 de julio de 2008

Diferentes maneras de contar dinero

Dominios genericos de internet seran liberados

La Corporación para la Asignación de Nombres y Números en Internet, ICANN , aprobó por unanimidad que la creación de extensiones de dominios quedará a criterios de los internautas.

Sin embargo crear nuevas extensiones de dominio tendrá un costo aproximado de más de 100.000 dólares por lo que el número será realmente acotado.

Así por ejemplo sitios .amor, .xxx, o .fútbol serán una realidad a partir de ahora.

El ICANN se encargará de controlar que las nuevas extensiones respeten los derechos de las marcas y que no usurpen identidades reconocidas.

Algunos especialistas estipulan que debido al alto costo y la gran cantidad de trámites que conllevará el registro de una nueva extensión de dominio, en el corto plazo el número de nuevos dominios probablemente pase los 21 actuales a unos 40.

Fuente: Nexmedia.com.ar

25 de junio de 2008

24 de junio de 2008

20 de junio de 2008

Firefox y sus records

Según las estadísticas, a las 1300 PST (2000 GMY) del 17 de junio y a solo 5 horas de haber sido lanzado el Firefox 3.0 ya se registraba una nueva marca para el Guiness: se había pasado las 1.6 millones de descargas de su versión anterior de octubre de 2006.

En total, se lo bajaron 8.3 millones de personas en aproximadamente 24 horas, mucho más que los 5 millones que la gente de Mozilla había estimado el día anterior.

Sin embargo poder obntener el nuevo browser no fue cosa fácil, los servidores debían manejar más de 9 mil downloads por minuto, por lo que la mayoría se encontraba congestionado y era bastante complicado poder acceder.

En cuanto a la vulnerabilidad, ésta fue descubirta a las 5 horas de haberse lanzado el browser. La falla permitiría a un potencial atacante tomar control de la PC si el usuario clickea sobre un link tramposo.

Fuente: Nexmedia.com.ar

17 de junio de 2008

Descarga Firefox 3 disponible

Finalmente y tras muchas especulaciones, Mozilla anunció a través de un comunicado oficial que será el 17 de junio la fecha del lanzamiento de Firefox 3.

Ese día además la organización responsable de uno de los navegadores más populares de la actualidad, pretende ingresar en el libro Guinnes de los records al convertirse en el software más descargado en un solo día.

Después de más de 34 meses de desarrollo, y con los aportes de miles de colaboradores, estamos orgullosos de anunciar que estamos listos. Esperamos lanzar Firefox 3 el próximo martes, 17 de juniodice la nota emitida por Mozilla.

La nueva versión contará con muchas novedades como mejoras en seguridad, una barra de navegación inteligente, y un sistema de integración que respeta los colores y matices del sistema operativo con que el usuario trabaje.

13 de junio de 2008

11 de junio de 2008

Descarga Microsoft SQL Server 2008 RC0 (Release Candidate)

Página de descarga: Sql Server 2008

6 de junio de 2008

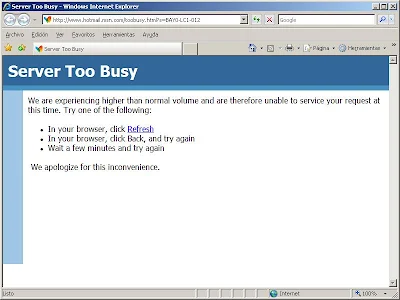

Servidor demasiado ocupado de hotmail

¿Servidores saturados?, y sus mensajes, el que me faltaba era de hotmail y ahora se dió (06/06/08 14:28:15).

¿Servidores saturados?, y sus mensajes, el que me faltaba era de hotmail y ahora se dió (06/06/08 14:28:15).Aca una lista de los mensajes de los servidores de los grandes de internet cuando no pueden responder una peticion o algo similar. Nadie se salva.

Estamos experimentando un volumen de peticiones más alto de lo normal, por lo tanto no podemos responder a su petición en este momento, Intente de nuevo:Disculpe las molestias

- En su navegador, haga clic en Actualizar

- En su navegador, haga clic en Atrás, y vuelva a intentarlo

- Espere unos minutos y vuelva a intentarlo

4 de junio de 2008

2 de junio de 2008

Firefox y los guinnes record

La Fundación Mozilla, responsable del navegador Firefox 3, quiere que su nuevo lanzamiento ingrese en el libro Guinnes de record mundiales por lo que se ha puesto a trabajar en el Download Day , para intentar que su programa se convierta en el más bajado en un solo día en todo el mundo.

La principal acción que se puede llevar a cabo para participar de esta iniciativa es bajarse el programa el primer día que este disponible.

Esta es una nueva muestra de la gran popularidad de la que goza el Firefox, que acapara en la actualidad entre un 17 y un 19% del mercado mundial, aunque en algunos países europeos alcanza o supera el 50 por ciento.

29 de mayo de 2008

Red Hat Linux Enterprise 5.2

Una de las compañías líderes en soluciones de código abierto, acaba de poner en disponibilidad de los usuarios la versión 5.2 de Red Hat Enterprise Linux, la cual cuenta con importantes mejoras en importantes en algunas de las áreas más importantes del sistema.

La nueva versión permite contar con la virtualización de sistemas de gran envergadura, con hasta 64 CPU y 512 GM de memoria. Incluye también el soporte de virtualización para arquitecturas basadas en NUMA, así como mejoras en seguridad, rendimiento, control y solidez. El soporte de la escala de frecuencia de la CPU de entornos virtualizados también permite un menor consumo de energía.

Red Hat Enterprise Linux 5.2 Desktop incluye un mayor soporte para las funciones suspender/hibernar y reanudar de las computadoras portátiles, controladores de gráficos renovados y una actualización completa de las aplicaciones de escritorio, inclusive OpenOffice 2.3 y Firefox v3, lo que permite una experiencia de escritorio más rica, práctica y fácil de usar.

Las mejoras en diseño de redes incluyen un mejor soporte IPv6 e IPSec. En lo que respecta a almacenamiento y clustering, Red Hat Enterprise Linux 5.2 incluye un entorno de secuencia de mandatos para el control de aplicaciones mucho más poderoso para aplicaciones cluster, así como soporte para volúmenes iSCSI root.

Asimismo, de la gran cantidad de mejoras introducidas, SystemTap, que realiza un sofisticado rastreo dinámico a nivel del núcleo, es ahora una característica totalmente soportada del sistema operativo.

Red Hat Enterprise Linux 5.2 ya está disponible y es provisto en forma automática a los clientes mediante una suscripción Red Hat Network.

27 de mayo de 2008

aviso legal

Nuestra política de privacidad describe como recogemos, guardamos o utilizamos la información que recabamos a través de los diferentes servicios o páginas disponibles en este sitio. Es importante que entienda que información recogemos y como la utilizamos ya que el acceso a este sitio implica la aceptación nuestra política de privacidad.

Cookies

El acceso a este puede implicar la utilización de cookies. Las cookies son pequeñas cantidades de información que se almacenan en el navegador utilizado por cada usuario para que el servidor recuerde cierta información que posteriormente pueda utilizar. Esta información permite identificarle a usted como un usuario concreto y permite guardar sus preferencias personales, así como información técnica como puedan ser visitas o páginas concretas que visite.

Aquellos usuarios que no deseen recibir cookies o quieran ser informados antes de que se almacenen en su ordenador, pueden configurar su navegador a tal efecto.

La mayor parte de los navegadores de hoy en día permiten la gestión de las cookies de 3 formas diferentes:

1. Las cookies no se aceptan nunca.

2. El navegador pregunta al usuario si se debe aceptar cada cookie.

3. Las cookies se aceptan siempre.

El navegador también puede incluir la posibilidad de especificar mejor qué cookies tienen que ser aceptadas y cuáles no. En concreto, el usuario puede normalmente aceptar alguna de las siguientes opciones: rechazar las cookies de determinados dominios; rechazar las cookies de terceros; aceptar cookies como no persistentes (se eliminan cuando el navegador se cierra); permitir al servidor crear cookies para un dominio diferente. Además, los navegadores pueden también permitir a los usuarios ver y borrar cookies individualmente.

Dispone de más información sobre las Cookies en: http://es.wikipedia.org/wiki/Cookie

Web Beacons

Este sitio puede albergar también web beacons (también conocidos por web bugs). Los web beacons suelen ser pequeñas imágenes de un pixel por un pixel, visibles o invisibles colocados dentro del código fuente de las páginas web de un sitio. Los Web beacons sirven y se utilizan de una forma similar a las cookies. Además, los web beacons suelen utilizarse para medir el tráfico de usuarios que visitan una página web y poder sacar un patrón de los usuarios de un sitio.

Dispone de más información sobre los web beacons en: http://es.wikipedia.org/wiki/Web_bug

Terceros

En algunos casos, compartimos información sobre los visitantes de este sitio de forma anónima o agregada con terceros como puedan ser anunciantes, patrocinadores o auditores con el único fin de mejorar nuestros servicios. Todas estas tareas de procesamiento serán reguladas según las normas legales y se respetarán todos sus derechos en materia de protección de datos conforme a la regulación vigente.

Este sitio mide el tráfico con diferentes soluciones que pueden utilizar cookies o web beacons para analizar lo que sucede en nuestras páginas. Actualmente utilizamos las siguientes soluciones para la medición del tráfico de este sitio. Puede ver más información sobre la política de privacidad de cada una de las soluciones utilizadas para tal efecto:

Google (Analytics): http://www.google.com/intl/es_ALL/privacypolicy.html

Este sitio también puede albergar publicidad propia, de afiliados, o de redes publicitarias. Esta publicidad se muestra mediante servidores publicitarios que también utilizan cookies para mostrar contenidos publicitarios afines a los usuarios. Cada uno de estos servidores publicitarios dispone de su propia política de privacidad, que puede ser consultada en sus propias páginas web.

Actualmente este sitio alberga publicidad de:

Google Adsense: http://www.google.com/intl/es_ALL/privacypolicy.html

26 de mayo de 2008

Direcciones Web hasta el 2011

La OCDE avisó en varias ocasiones el peligro de extinción que corren los dominios de internet por la progresiva masificación del mercado. De continuar la tendencia actual, en 2011 no habrá más direcciones libres

Según un informe de la Organización para la Cooperación y Desarrollo Económico hay que abandonar el protocolo iPv4 para emigrar al iPv6.

El IPv4 usa direcciones de 32 bits y tiene capacidad para generar unos 4.294 millones de direcciones únicas. Y es que según publicaba, en 2008 apenas el 85% de las mismas ya ha sido reservado. El salto al iPv6, cuyas direcciones tienen una longitud de 128 bits.

Por este motivo la OCDE anima a los gobiernos a impulsar la emigración al nuevo protocolo y animen a las empresas a que se decidan por éste, poco utilizado hasta ahora.

Actualmente, en la red conviven los dos protocolos, que son incompatibles.

Pero una gran parte de los servicios y proveedores de internet no están disponibles para iPv6 por lo que quien quiere emplearlo ha de recurrir a sistemas de traducción que permiten a las máquinas seguir hablándose al margen del protocolo empleado

Muchas empresas registran varios dominios, al final terminan usando simplemente uno, y el resto permanece inactivo.

Muchos empresarios utilizan esta estrategia para evitar que la competencia les arrebate sus identidades corporativas. La OCDE, asegura que el futuro de internet no se podrá sostener, y sólo podría sustentarse con un sistema que ofrezca un catálogo enorme de nuevas direcciones.

Google muestra el fin del mundo

Google ha lanzado su servicio Google Earth Outreach, diseñado para supervisar los vitales glaciares y masas de hielo en proceso de desaparición. La nueva función es resultante de un proyecto de cooperación entre Google, el gobierno británico, y un centro de meteorología denominado Met Office Hadley Centre samt British Antarctic Survey.

El objetivo primordial es mostrar las consecuencias inmediatas del calentamiento global, junto con hacer posible visualizar la forma en que la temperatura del globo terráqueo aumentará durante los próximos 100 años. Con el nuevo servicio, Google aspira a mostrar los efectos que tendrá el cambio climático y así evitar la detonación de una catastrófica bomba climática.

“Este proyecto muestra los cambios climáticos reales, basados en estimaciones moderadas. Sólo al hacer posible que la gente entienda el impacto que tendrá el cambio climático para ellos mismos y para los demás, iniciarán medidas necesarias para evitar los peores efectos del cambio climático", explica la Ministra de Medio Ambiente de Gran Bretaña, Hilary Brenn, en un comunicado de prensa.

Fuente: Prodownload.net

24 de mayo de 2008

Imagenes de Mayo

.jpg)

Yo se HTML "Como satisfacer a las Damas (How To Meet Ladies)"

21 de mayo de 2008

Lo que seran las XO-2

Despues de una semana y un corto viaje:

Se trata de un dispositivo más pequeño y cuenta con dos pantallas táctiles que pueden funcionar como las páginas de un libro.

Nicholas Negroponte al frente de la OLPC parece no rendirse ante los grandes problemas que su organización ha tenido que enfrentar y acaba de presentar el prototipo de la segunda generación de XO, las cuales tendrán un diseño mucho más atractivo.

Según se ha anunciado por lo menos hasta mediados de 2010 las XO-2 no saldrán a la venta pero por lo que se pudo ver hasta el momento, a través de lñas imágenes publicadas por LaptopMag , resultan realmente impactantes por su diseño y belleza.

Ahora resta saber como lograrán producir este vistoso dispositivo por los U$ 188 que Negroponte anunció que costarán, más teniendo en cuenta los grandes problemas que ha enfrentado la organización para comercializar el primer modelo de XO, el cual había sido anunciado costaría 100 dólares y hoy se consigue.

Fuente: Nexmedia.com.ar

15 de mayo de 2008

Fedora 9 Disponible

El Proyecto Fedora, una colaboración de código abierto con soporte de la comunidad y patrocinio de Red Hat, anunció la última versión de su distribución del sistema operativo de código abierto que llevará por nombre “Sulphur”, el cual ofrecerá el primer USB activo no destructivo con persistencia y marca la primera distribución importante con base en KDE 4. Otros aspectos sobresalientes incluyen mejoras y perfeccionamientos para Open JDK, GNOME 2.22, NetworkManager, PackageKit, el instalador Anaconda y el explorador Firefox 3 Beta 5, entre otros.

Las mejoras que podemos encontrar son:

Mejoras de bluetooth

-Mejor manejo de headsets y auriculares estéreo

-Transferencia simple de archivos

-Compatibilidad con mouses, teclados, controles remoto y otros hardware bluetooth.

Soporte de banda ancha móvil

-NetworkManager ahora soporta conexiones vía banda ancha móvil 3G.

X

-Arranque más rápido, también desde el login al entorno de escritorio casi sin notarlo.

KDE4

-La nueva versión del ambiente de escritorio, incluida en la distribución y con su propio Live CD.

Particiones encriptadas

-Nuestra home encriptada desde el instalador, muy útil para las laptops

ext4

-La nueva versión del filesystem.

Clock applet

-El nuevo applet del reloj, con soporte de timezones y clima.

página del proyecto Fedora.

Recuerdos con Fedora Core 5

Fuente: Nexmedia.com.ar

14 de mayo de 2008

Las MAC son seguras?

Aquellos que saben de los peligros que circulan por Internet, no consideran que ningún ordenador esté totalmente a salvo, pero sí reconocen que el mismo puede ser protegido. Las amenazas para los MAC existen y su número va en aumento.

Muchos concuerdan que la tasa de crecimiento de las amenazas no es tan pronunciada como la de los PC que utilizan Windows. Pero los delincuentes no se olvidan de esta área debido a que pocas empresas de antivirus han diseñado software que funcione en este tipo de ordenador.

Por su parte, en el grupo de los usuarios hay dos posiciones muy diferentes. Mientras que unos consideran a los MAC como inexpugnables por tener menos posibilidades de resultar infectadas, otros afirman que son tan vulnerables como cualquier otro ordenador.

Recientemente en un foro, un usuario de MAC solicitaba ayuda sobre un comportamiento extraño en su sistema. Según explicaba, en su Bandeja de salida habían aparecido mensajes que él nunca había enviado, y en algunos casos esto ocurría cada 10 o 20 minutos. Sin embargo cuando los buscaba no estaban allí, ni en ninguna otra carpeta.

También le llamó la atención recibir reportes de mensajes rebotados a direcciones a las que él nunca había escrito.

Siguiendo el consejo de un especialista, examinó el sistema utilizando un antivirus, el cual encontró que tenía tres malwares en el ordenador. De acuerdo con el usuario, podrían haber entrado cuando el navegó por Internet.

El exceso de confianza en este caso, fue el principal culpable de la infección, y esto ha demostrado que no hay que descuidarse. No existen ordenadores inmunes a todo. Solo pueden ser un poco más o menos seguros, y lo importante es que el usuario lo reconozca.

La seguridad comienza por uno mismo.

Fuente: enciclopediavirus.com

12 de mayo de 2008

Hackean pagina del senado mexicano

Que interesante.

En el sitio del senado aparecieron consignas contra privatizaciones en México y a favor del campo argentino. La foto de la home era la del popular personaje.

El sitio en Internet del Senado de México fue "hackeado" con consignas a favor del campo en Argentina y contra la privatización del petróleo en México y de critica al transporte de Santiago de Chile.

La página en Internet del Senado mexicano fue cubierta con una foto de la "Chilindrina", un personaje creado por el mexicano Roberto Bolaños para su programa el "Chavo del ocho" y que interpreta la actriz María Antonieta de las Nieves.

En el mensaje dirigido a México dicen "no privatizar Pemex" y en el que se refieren a Argentina señalan "Argentina Fuerza, estamos con el jodido Campo" y con respecto a Chile indican: "el transantiago es una mierda, sólo produce accidentes".

La página del Senado mexicano quedó luego de media mañana fuera de Internet, pero sin embargo no se ha informado si se ha localizado el sitio del cual llegó la intervención cibernética.

Fuente: prodownload.net

8 de mayo de 2008

OLPC con nuevo presidente

El proyecto One Laptop Per Child tiene ya a su nuevo Presidente, tras la renuncia al cargo del su principal mentor y fundador Nicholas Negroponte, quien no obstante continuará participando en las decisiones estratégicas y en la promoción.

Tras la incontable cantidad de problemas que la organización debió enfrentar en los últimos tiempos, Negroponte decidió retirarse de la presidencia afirmando que la Organización necesitaba ser conducida comercialmente a la manera de Microsoft, lo que generó una gran polémica en la comunidad Open Source .

En los últimos meses el proyecto educativo ha perdido a tres de sus cinco máximos responsables e impulsores y no ha encontrado la forma de hacer realidad su propuesta de llevar al ámbito educativo portátiles de 100 dólares, ya que hasata el momento las XO no se consiguen por menos de 188 dólares.

Además se enfrentan a una competencia cada vez más feroz en el mercado, donde gigantes de la talla de Intel, Asus, HP y Dell han lanzado sus propias alternativas portátiles y de bajo costo.

Fuente: Nexmedia.com.ar

7 de mayo de 2008

5 de mayo de 2008

4 de mayo de 2008

Visual Basic .NET vs C# .NET

Una pregunta que podrá responderse gracias a un Webcast realizado por Microsoft Eventos y con la participación de Guillermo Som (el Guille) y Marino Posadas (el Ave Fénix).

Sabremos por qué se decantaron por un lenguaje u otro y nos presentarán su evolución en las nuevas versiones del .NET Framework. Nos desvelaran secretos y trucos de sus defendidos y veremos si es cierto aquello de que lo que se puede hacer con uno, se puede realmente hacer con el otro.

Además los asistentes podrán resolver sus dudas preguntando a a los expertos y participar en el resultado final de la contienda.

Nombre del evento: Second NUG: Visual Basic .NET vs C# .NET: ¿Cual es mejor y por qué?

Fecha del evento: Martes 06 de Mayo de 2008.

Hora: 13:30 (GMT- 4)

Audiencia(s): Developer.

Requisitos: Ninguno solo contar con una cuenta gratuita de MSN Hotmail, MSN Messenger, Id. de Windows Live o cuenta de Passport.

El eterno dilema al descubierto. ¿Quién será el vencedor?

Para los interesados disponible en el siguiente enlace: Webcast en vivo.

2 de mayo de 2008

29 de abril de 2008

Descarga Windows XP Service Pack 3

La descarga es directa y es un link de microsoft.

Descarga : Windows XP Service Pack 3

Una imagen de CD: Windows XP Service Pack 3

Firefox y Safari en la mira de hackers

El navegador desarrollado por la Fundación Mozilla y el de Apple Safari, quizás no alcanzaron la popularidad de Internet Explorer, pero son utilizados al rededor del mundo por un número cada vez mayor de internautas. Una de las principales razones para que creza este número es por ser considerados más seguros que el navegador de Microsoft, que siempre ha estado en la mira de hackers que buscan y explotan sus vulnerabilidades.

Sin embargo a medida que aumenta la cantidad de usuario interesados por Firefox y Safari, sube tambien la cantidad de hackers que comienzan a interesarse en realizar ataques a través de ellos, es cuestión de proporciones.

El Washington Post informa, que el último mes no se denunciaron ataques contra Internet Explorer, pero sí en contra de Firefox y Safari.

Los desarrolladores de Mozilla han publicado dos nuevos parches de seguridad en las últimas semanas, mientras que los de Safari a través de la nueva versión 3.1 corrigieron 13 agujeros de seguridad.

Fuente: Nexmedia.com.ar

28 de abril de 2008

Lo que es ser ingeniero

San Pedro buscó en su archivo, pero últimamente andaba un poco desorganizado y no lo encontró en el montón de papeles, así que le dijo:

'Lo lamento, no estás en listas...'.

De modo que el Ingeniero se fue a la puerta del infierno, rápidamente le dieron albergue y alojamiento . Poco tiempo pasó y el Ingeniero se

cansó de padecer Las miserias del infierno, asi que se puso a diseñar y construir mejoras.

Con el Paso del tiempo, ya tenían ISO´s 9000-14000,18000,21000, SAP R3, monitoreo de cenizas, aire acondicionado, inodoros automaticos, escaleras eléctricas, redes de comunicaciones con fibra optica,programas de mantenimiento predictivo, sistemas de control field bus y Hart, sistemas de control de acceso mediante huella digital, etc etc Y el Ingeniero se convirtió en la adquisición más rentable en millones de años para el infierno..

Un día Dios llamó al Diablo por teléfono y con tono de sospecha le preguntó:

¿Y que..... cómo estan por allá en el infierno?'

¡¡Estamos a toda madre!! contestó el diablo....Estamos certificados ISO 9000,14000,18000,21000, tenemos sistema de monitoreo de cenizas,aire acondicionado, inodoros con drenaje mediante sensor infrarojo, escaleras eléctricas con control automatico de carga, equipos electrónicos para controlar el ahorro de energía, Internet inhalambrico 811.02.g, etc.

Apunta por favor mi dirección de email : eldiablofeliz@infierno.com ..

o..... happydevil@hell.com

por si algo se te ofrece...

Dios preguntó entonces

¿Qué... acaso TIENEN un Ingeniero allí?

El diablo contesó...................SI¡¡

Esto es un ENORME y GARRAFAL error, !nunca debió haber llegado ahí un Ingeniero. Los ingenieros siempre van al cielo, eso está escrito y resuelto para todos los casos. ¡Me lo mandas inmediatamente!'.

¡Ni loco!. Dijo el diablo..........

Me gusta tener un Ingeniero en esta organización... Y me voy a quedar con él eternamente'.

'Mándamelo o...... ¡¡TE DEMANDARÉ!!...'.

Y el Diablo, con la vista nublada por la tremenda carcajada que soltó, Le contestó a Dios: ¿Ah Sí?? ...y por curiosidad... ¿DE DÓNDE VAS A SACAR UN ABOGADO?' ...si todos están aquí !!!

HAY QUE ENTENDER A LOS INGENIEROS, AMARLOS, BENDECIRLOS Y DARLE GRACIAS A DIOS POR HABERLOS CREADO!! Y RECUERDA:

- Un Ingeniero no es que sea prepotente, es que está rodeado de inútiles.

- Un Ingeniero no tiene el ego muy Grande, es que el cuarto es muy chiquito

- No es que quieran tener la razón siempre, es que Los otros siemprese equivocan.

- Un Ingeniero no es que carezca de sentimientos, es que Los otros son unas nenas lloronas

- Un Ingeniero no tiene vida desorganizada, es solo que tiene un ritmo de vida particular.

- Un Ingeniero no ve el mundo, lo cambia.

- Un Ingeniero no es que sea un creído, es que los simples mortales no lo comprenden.

- Un Ingeniero no es un ser calculador y frío, simplemente, le parece divertido pasar por encima de la gente común.

- Un Ingeniero no es un Enredador, es que los usuarios se enredan porque no entienden nada.

- Un Ingeniero no es un crítico, es que los errores de la gente son muy evidentes.

- Un Ingeniero no es un inútil para hacer tareas cotidianas, es que para que demonios gastan sus valiosas energías en bobadas.

- No es que el trabajo los absorba es que... De que carajos estaba hablando?

- Un Ingeniero no comete errores, solo prueba si los demás estaban prestando atención!!

- No es que se crean la gran cosa, ES QUE LO SON!!!

Atte. Una Triste alma

26 de abril de 2008

AVG anti-virus 8.0.100 gratis

Finalmente llego la nueva versión de AVG un excelente antivirus para la plataforma windows, En esta versión se mantienen las actualizaciones automaticas, protección de correo electronico y todas las caracteristicas de un antivirus.

Finalmente llego la nueva versión de AVG un excelente antivirus para la plataforma windows, En esta versión se mantienen las actualizaciones automaticas, protección de correo electronico y todas las caracteristicas de un antivirus.- Puntos interesantes de esta versión:

- Actualizaciones automaticas

- AVG Resident Shield

- AVG E-mail Scanner

- AVG On-Demand Scanner

- Monitor de análisis heuristica

- Actualización de base de datos

- AVG Virus Vault

- No funcion en versiones de servidor como Windows 2008

- La velocidad de actualizacion diaria es un poco mas lenta que la de version profesional.

- Limitacion en los lenguajes disponibles solo ingles y japones

Pagina:Grisoft

Sistemas Operativos: Windows 2000/XP/Vista

24 de abril de 2008

23 de abril de 2008

Ubuntu 8.04 este jueves 24 de abril

Ya llega la hora, este jueves estará disponible para la descarga de ubuntu 8.04 luego de la confirmación del segundo anuncio oficial tendremos el esperado Ubuntu Hardy Heron.

Ya llega la hora, este jueves estará disponible para la descarga de ubuntu 8.04 luego de la confirmación del segundo anuncio oficial tendremos el esperado Ubuntu Hardy Heron.Pero Ubuntu también está disponible para el envio a domicilio sin costo alguno a través de shipit ubuntu.

No hay excusas para disfrutar de esta distribución linux ideal para usuarios comunes.

21 de abril de 2008

Paypal planea bloquear navegadores antiguos

El Jefe de Seguridad de PayPal Michael Barrett y el director principal de Gestión de Riesgo Dan Levy describen las medidas que se podrian adoptar para resolver el problema de phising. Una de ellas sería la de bloquear navegadores antiguos.

El Jefe de Seguridad de PayPal Michael Barrett y el director principal de Gestión de Riesgo Dan Levy describen las medidas que se podrian adoptar para resolver el problema de phising. Una de ellas sería la de bloquear navegadores antiguos.Barrett y Levy indican que se podría proteger a los usuarios con la verificación de el envío de mensajes de correo electrónico firmado que tengan soporte para Domainkeys y Sender Policy Framework (SPF) ambos concisten en una protección contra la falsificación de direcciones en el envío de correo electrónico.

Paypal también quiere bloquear el acceso de los navegadores anticuados y los que se consideran inseguros. PayPal maneja una lista de navegadores seguros entre ellos Firefox, Internet Explorer 7, Opera version 9.25. Safari no esta incluido en la lista de navegadores de confianza por que no tiene ninguna protección contra el phishing. Sin embargo Paypal sostiene que no tiene la intensión de bloquear a ningún navegador en su versión actual incluyendo Safari.

Una acertada medida para controlar el phishing y el spam, ya he encontrado mucho spam en correos de servidores que mantengo y los 2 metodos mas el de sender ID Framework ayuda mucho a mantener relativamente controlado el spam y otras molestias.

Fuente: tuaw.com (en ingles)

20 de abril de 2008

FLISOL 2008 Festival Latinoamericano de Instalación de Software Libre

FLISOL (Festival Latinoamericano de Instalación de Software Libre) es el evento de difusión de Software Libre más grande en Latinoamérica. Se realiza desde el año 2005 y su principal objetivo es promover el uso del software libre, dando a conocer al público en general su filosofía, alcances, avances y desarrollo.

FLISOL (Festival Latinoamericano de Instalación de Software Libre) es el evento de difusión de Software Libre más grande en Latinoamérica. Se realiza desde el año 2005 y su principal objetivo es promover el uso del software libre, dando a conocer al público en general su filosofía, alcances, avances y desarrollo.Para tal fin, las diversas comunidades locales de software libre (en cada país, en cada ciudad/localidad), organizan simultáneamente eventos en los que se instala de manera gratuita y totalmente legal, software libre en las computadoras que llevan los asistentes. Además, en forma paralela, se ofrecen charlas, ponencias y talleres, sobre temáticas locales, nacionales y latinoamericanas en torno al Software Libre, en toda su gama de expresiones: artística, académica, empresarial y social.

FLISOL 2008 se efectuará el día sábado 26 de abril.

Para saber en que ciudad de tu país se realizará este evento visita este enlace

18 de abril de 2008

Microsoft incauta más de 162 mil copias piratas en Ibero América

Ft. Lauderdale, Fla - 9 de abril de 2008- Tras investigaciones de varios meses en donde colaboraron de manera conjunta Microsoft, la INTERPOL , los departamentos de policía y justicia, y un grupo de empresas del sector, se celebró hoy el día internacional del juego limpio. Las redadas contra organizaciones piratería de software se realizaron en 14 países de Latinoamérica, (Argentina, Brasil, Chile, Colombia, Ecuador, El Salvador, Guatemala, Honduras, México, Panamá, Paraguay, Perú, República Dominicana y Uruguay) y dos de Europa (España, y Portugal). Como resultado del operativo se confiscaron más de 162.000 copias falsas de software valoradas en 18.2 millones de dólares. El software pirata pre instalado o falsificado, encontrado en dichos países, contenía versiones falsas de los productos más populares de Microsoft, tales como Windows Vista® y Microsoft Office. También fueron descubiertas plantas de replicas de CDs de productos Microsoft falsificados que se han estado vendiendo a clientes alrededor de mundo. También, se reveló un grupo de piratería en Paraguay que utilizaba la Internet para exportar ilegalmente software a América Latina y España.

Como parte de la Iniciativa de Software Original, Microsoft continúa invirtiendo en tecnologías anti-piratería y características de productos para proteger su propiedad intelectual y alertar a los clientes sobre la presencia de software falsificado. Ventajas de Windows Original permite a los clientes validar su software en forma remota para verificar que estén utilizado software original. Desde julio del 2005, 512 millones de usuarios de todo el mundo han validado su copia de Windows por medio de Ventajas de Windows Original. En el 2006, se registraron casi 400 millones de validaciones, con una tasa de error de 22.3 por ciento.

Leer todo el articulo....

Fuente:Microsoft.com

17 de abril de 2008

15 de abril de 2008

Usuario, Desarrollador o ITpro

con claras definiciones para los tres:

Usuario: Persona Inteligente capaz de encontrar los mas mínimos errores en las aplicaciones y Sistemas.

Developer: Profesional del área del desarrollo de Software y que sufre cada vez que el usuario lo llama para decirle que no sirve su aplicación.

ITPro: Profesional del área de Infraestructura y que sufre cada ves que el usuario reporta un virus o que su máquina no enciende (Monitor apagado).

En este caso me quedaría con ser solamente Usuario.

14 de abril de 2008

12 de abril de 2008

Memoria flash de maximo almacenamiento

En un estudio publicado en la última edición de la revista Science, los científicos explican que este chip usa además menos energía, costará menos producirlo, funciona durante semanas sin recargarse y es prácticamente irrompible porque no tiene partes sueltas.

Su inmensa capacidad de almacenamiento "abre la puerta a la creatividad para desarrollar aparatos y aplicaciones que nadie había imaginado hasta ahora", dijo Stuart Parkin, director del proyecto.

Añadió que este tipo de memoria "lee 16 bits de datos a través de un sólo transistor", lo que le permite interpretar y escribir información 100.000 veces más rápido que las memorias flash utilizadas en la actualidad.

Ello supondrá, por ejemplo, que un reproductor de mp3 como el iPod podrá almacenar medio millón de canciones o 3.500 películas. En la actualidad, el iPod con mayor capacidad, el iPod Classic de 160GB, permite guardar hasta 40.000 canciones.Llamada "racetrack", esta memoria utiliza el movimiento giratorio de los electrones para almacenar datos, una tecnología conocida como "espintronica" y por cuyo estudio los científicos Albert Fert y Peter Grunberg ganaron el pasado año el Nobel de Física.

Los autores del estudio reconocen que racetrack se encuentra aún en fase de desarrollo y que llevará "dos o tres años" fabricar un prototipo.

Fuente: adn.es

9 de abril de 2008

Carta de Microsoft a Yahoo (en ingles)

April 5, 2008

Board of Directors

Yahoo! Inc.

701 First Avenue

Sunnyvale, CA 94089

Dear Members of the Board:

It has now been more than two months since we made our proposal to acquire Yahoo! at a 62% premium to its closing price on January 31, 2008, the day prior to our announcement. Our goal in making such a generous offer was to create the basis for a speedy and ultimately friendly transaction. Despite this, the pace of the last two months has been anything but speedy.

While there has been some limited interaction between management of our two companies, there has been no meaningful negotiation to conclude an agreement. We understand that you have been meeting to consider and assess your alternatives, including alternative transactions with others in the industry, but we’ve seen no indication that you have authorized Yahoo! management to negotiate with Microsoft. This is despite the fact that our proposal is the only alternative put forward that offers your shareholders full and fair value for their shares, gives every shareholder a vote on the future of the company, and enhances choice for content creators, advertisers, and consumers.

During these two months of inactivity, the Internet has continued to march on, while the public equity markets and overall economic conditions have weakened considerably, both in general and for other Internet-focused companies in particular. At the same time, public indicators suggest that Yahoo!’s search and page view shares have declined. Finally, you have adopted new plans at the company that have made any change of control more costly.

By any fair measure, the large premium we offered in January is even more significant today. We believe that the majority of your shareholders share this assessment, even after reviewing your public disclosures relating to your future prospects.

Given these developments, we believe now is the time for our respective companies to authorize teams to sit down and negotiate a definitive agreement on a combination of our companies that will deliver superior value to our respective shareholders, creating a more efficient and competitive company that will provide greater value and service to our customers. If we have not concluded an agreement within the next three weeks, we will be compelled to take our case directly to your shareholders, including the initiation of a proxy contest to elect an alternative slate of directors for the Yahoo! board. The substantial premium reflected in our initial proposal anticipated a friendly transaction with you. If we are forced to take an offer directly to your shareholders, that action will have an undesirable impact on the value of your company from our perspective which will be reflected in the terms of our proposal.

It is unfortunate that by choosing not to enter into substantive negotiations with us, you have failed to give due consideration to a transaction that has tremendous benefits for Yahoo!’s shareholders and employees. We think it is critically important not to let this window of opportunity pass.

Sincerely,

Steven A. Ballmer

Chief Executive Office

Microsoft Corp.

Las redes sociales sufren ataques

Un informe sobre seguridad presentado ayer por Symantec señala que han aumentado los ataques maliciosos dirigidos contra sitios Web confiables como las redes sociales, mientras que han disminuido las amenazas tradicionales.

Según el Informe sobre las Amenazas a la Seguridad en Internet Volumen XIII, la mayoría de los ataques en la actualidad se realizan a través de la Web, mediante la instalación de códigos maliciosos o aprovechando la confianza que inspiran las redes sociales. Por lo que los usuarios pueden infectarse con solo visitar una página Web.

El informe se basa en la actividad llevada a cabo en el segundo semestre de 2007 y deriva de datos recolectados por millones de sensores de Internet y monitoreo activo de las comunicaciones de los atacantes.

“En el pasado, los usuarios tenían que visitar sitios maliciosos internacionales o dar clic en archivos adjuntos maliciosos de correo electrónico para ser víctimas de las amenazas a la seguridad. Hoy en día, los hackers están atacando sitios Web legítimos y los están utilizando como medio de distribución para atacar las computadoras empresariales y del hogar”

“Antes bastaba con aconsejar que se evitaran los callejones oscuros de Internet”Dijo Stephen Trilling, vicepresidente de Symantec Security Technology and Response.

“Los delincuentes de la actualidad se centran en vulnerar sitios Web legítimos para lanzar ataques a los usuarios finales, lo que subraya la importancia de mantener una posición fuerte en materia de seguridad independientemente de los sitios que se visiten o de las actividades que se realicen Internet”El informe también reveló que Estados Unidos es el país con mayor actividad maliciosa, seguido de China, y que 53 por ciento de los ataques dirigidos hacia América Latina provienen precisamente de Estados Unidos.

7 de abril de 2008

Suite offcie gratis Google Docs

Google volvió a romper otra barrera. Esta vez, relacionada con uno de sus productos de mayor proyección: Google Docs, la suite ofimática que hasta ahora sólo permitía trabajar a través de una conexión web.

La empresa anunció que ya se puede trabajar con Google Docs sin necesidad de estar conectado a internet. Así, la herramienta vuelve a dar un paso en su competencia contra el Office de Microsoft.

Entonces, los cambios que hagan los usuarios a los documentos mientras estén offline se mantendrán en el disco de la computadora. El sistema dará un aviso acerca de que los cambios aún no están sincronizados.

Para poder disfrutar de esta versión offline de Google Docs simplemente se debe hacer click en el enlace con el texto Offline que aparece en la parte superior derecha de la página. Esto instalará Google Gears (si no está instalado ya) y un icono en nuestro escritorio que nos ayudará a acceder a nuestros documentos en todo momento, indica el sitio Google.Dirson.

También se puede acceder a ellos tecleando docs.google.com en la barra de direcciones. Google informó sin embargo que este sistema sólo está disponible para los usuarios que tienen configurada la aplicación en inglés. El resto de los idiomas serán añadidos en poco tiempo.

Se espera que en pocas semanas también se brinde la posibilidad de acceder a Gmail y Google Calendar sin conexión a la web.

Publicado por: prodownload.net

4 de abril de 2008

Imagenes del calentamiento global

3 de abril de 2008

1 de abril de 2008

Mozilla y sus primeros 10 años

Ayer se cumplieron diez años desde que Mozilla liberó su primer código fuente y también que la organización homónima comenzó a trabajar. El 31 de marzo de 1998 Netscape anunció que liberaba el código de su navegador, Netscape Communicator 4.5, cuyo nombre en clave era Mozilla. Diez años más tarde, el navegador Netscape no existe y Mozilla es el nombre de una fundación y de uno de los proyectos de código abierto más exitosos, responsable, entre otros productos, del popular navegador Firefox.

Ayer se cumplieron diez años desde que Mozilla liberó su primer código fuente y también que la organización homónima comenzó a trabajar. El 31 de marzo de 1998 Netscape anunció que liberaba el código de su navegador, Netscape Communicator 4.5, cuyo nombre en clave era Mozilla. Diez años más tarde, el navegador Netscape no existe y Mozilla es el nombre de una fundación y de uno de los proyectos de código abierto más exitosos, responsable, entre otros productos, del popular navegador Firefox. La fundación Mozilla, con sede en California, es responsable del desarrollo de productos con Thunderbird, Sea Monkey y Bugzilla, además del navegador Firefox, que posee una cuota de mercado cercana al 25 por ciento y que ha impulsado grandes mejoras en las interfases de navegadores. Mozilla se trata quizás del proyecto Open Source más exitoso de todos y cumple ya 10 años de vida.

De vuelta por el camino MTCNA de Mikrotik

La renovación periódica promueve el aprendizaje continuo y el desarrollo profesional. MikroTik Certified Network Associate (MTCNA) MTCNA M...

-

Contar con un blog en estos días es bastante facil gracias a los diferentes servicios como blogger, wordpress y otros. Pero para algunos de ...

-

Agile methodologies are especially aimed at small projects, because they constitute a tailor-made solution, with a high level of simplifica...

-

Luego de tener tropiezos y aciertos en casi 1 año de publicar en este blog me a tocado la idilica mision de cobrar el cheque de adsense, par...